Komplex támadási lánc, fejlett védelmek ellen is

A támadás a Safari böngészőn keresztül indul, ahol a támadók először felmérik az eszközt, majd kiválasztják a legmegfelelőbb távoli kódfuttatási és jogosultságkiterjesztési, illetve megkerülési technikákat. Ezután a kártevő újabb, titkosított komponenseket tölt le, amelyek ChaCha20-cal titkosítottak és LZMA-val tömörítettek; ezeket visszafejti és kitömöríti, végül egyedi konténerformátumba csomagolva értelmezi. Emiatt a támadók képesek minden hardververzióhoz – ARM64 és ARM64E architektúrán, beleértve az A17, M3, M3 Pro és M3 Max chipeket is – célzott támadási modellt választani.

Még több készüléket céloznak meg

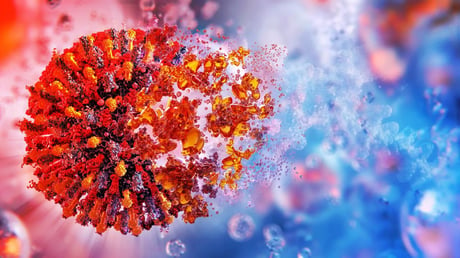

A támadássorozat képes különböző iOS-verziókat is támadni, beleértve az iOS 14.0 béta 7 előtti kiadásokat, az iOS 14.7, a 16.5 béta 4, a 16.6 béta 5 és a 17.2 előtti változatokat is. Azonosították, hogy a kód gyakorlatilag a Triangulation kampányban már ismert exploit frissített kiadását használja, szembetűnő hasonlóságokkal.

Folyamatosan fejlődő fenyegetés

A támadás már a kriptovaluta-lopásra is alkalmas, hamis tőzsdei oldalakkal csalják csapdába az áldozatokat. Más szóval a célzott kémeszközből általános, bármelyik iPhone-t veszélyeztető támadóeszköz lett. Egy másik, mostanra mindenki számára hozzáférhető exploitcsomag, a DarkSword is megjelent, ami szintén növeli a kockázatot az elavult védelmi rendszert használó készülékeknél.

Apple: sürgős frissítés mindenki számára

Az Apple már kiadott biztonsági frissítéseket az ismert hibákhoz, régebbi és újabb iOS-verziókon egyaránt. Emiatt kiemelten fontos, hogy mindenki azonnal telepítse a legfrissebb biztonsági javításokat, mert az ilyen exploitok napok alatt tömeges támadáshullámokat indíthatnak el.