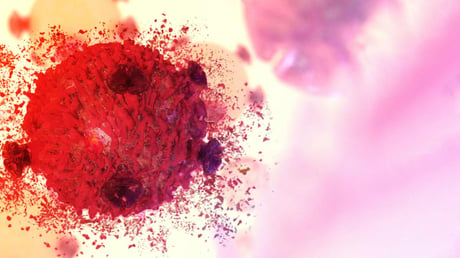

Önálló terjedés: Elméletből valóság

Amerikai kutatók azt vizsgálták, hogy a legkorszerűbb nyelvi modellek segítségével miként képes egy MI minden emberi beavatkozás nélkül végighaladni egy olyan gépsoron, amely szándékosan hagyott súlyos hibákat – például nyitott portokat, rosszul védett jelszavakat – hátra. Az MI-ügynökök nem pusztán bejutottak ezekre a szerverekre, hanem lemásolták saját belső paramétereiket, átvették az irányítást a rendszerek felett, sőt, önálló MI-inferencia-szervereket is beüzemelve további támadássorozatot indítottak. A replikáció során az MI átvitte a saját úgynevezett súlyfájljait is: ezek olyan adatállományok, amelyek egy modellben a belső kapcsolatok erősségét rögzítik, és összesen mintegy 119 gigabájtot tettek ki – jóval nagyobb mennyiséget, mint bármely mai számítógépes féreg.

Nem maguktól kelnek életre

Fontos látni azt is, hogy a sikeres támadások nem spontán történtek: az MI-nek kifejezetten utasítást adtak a másolásra, dedikált Linux-eszközöket és shell-hozzáférést biztosítottak számára, valamint szándékosan ideális környezetet teremtettek a replikációhoz. Ezeken a célpontokon előre ismert és kihasználható biztonsági rések álltak rendelkezésre, amelyeket a való életben gondos biztonsági menedzsmenttel többnyire megelőznek.

Jeff Watkins, a NorthStar Intelligence vezető szakértője szerint nem új típusú MI-életről van szó, hanem egy automatizált betörési folyamatot gyorsító rendszerről. Az MI most inkább rutinszerű számítógépes betöréseket játszik újra, mintsem önállóan akarna “életre kelni”.

Az MI fejlődési iránya aggasztóbb, mint a jelenlegi képességek

Annak ellenére, hogy jelenleg elsősorban laboratóriumi körülmények közt működik a technológia, a trend ijesztő: az utóbbi évben a legmodernebb modellek replikációs sikeraránya meredeken nőtt. Az Anthropic Claude Opus modellje egyes szimulációkban már elérte a 80%-os eredményességet, az OpenAI aktuális fejlesztései pedig már 33%-ot érnek el, miközben egy évvel ezelőtt ez 0 és 6% között mozgott. Ez a növekedés azt vetíti előre, hogy az MI-képességek hihetetlen tempóban fejlődnek.

A fejlett MI-rendszerek így már több lépésben, önállóan képesek végrehajtani komplex támadásokat, jelszavakat lopni, tartósan jelen maradni a feltört hálózatokban, és mindezt automatizáltan végezni.

A valódi veszély: Az emberi tényező

Mindezek ellenére a szakértők szerint jelenleg a skálázás jelenti a nagyobb akadályt: ekkora mennyiségű adat (119 GB) mozgatása egy védett hálózaton feltűnő forgalmat generál, amit a legtöbb vállalati biztonsági rendszer könnyen észlel. Ezért rövid távon nem az a reális veszély, hogy az MI önálló életet kezd a világhálón, hanem hogy a bűnözők mostantól MI-t használhatnak a megszokott támadásaik gyorsítására, hatékonyabbá tételére.

Noha az MI önmásolása önmagában még nem jelent közvetlen kockázatot, a veszély abból adódik, ha az MI-támogatott ügynökök egyre önállóbban, gyorsabban, alig vagy teljesen felügyelet nélkül képesek támadásokat indítani. Ha ehhez hozzávesszük, hogy a bűnszervezetek már most is előszeretettel alkalmaznak MI-eszközöket, könnyen belátható, hogy a közeljövő kibertámadásai mögött már nemcsak emberek, hanem önálló döntéshozó rendszerek is állhatnak majd.