Rejtett károkozás mesterfokon

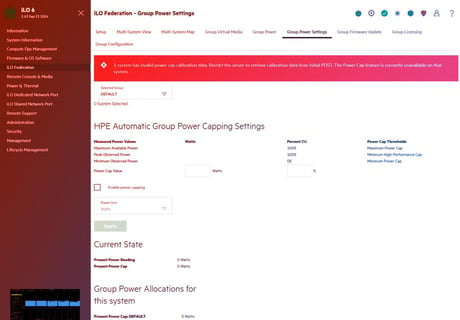

A kártevő főként a CaramelAds SDK-t használja arra, hogy láthatatlan hirdetéseket jelenítsen meg, valamint adatokat szivárogtasson ki a fertőzött eszközökről – például a telepített alkalmazásokról, hálózati beállításokról és a rendszerről. Nem tipikus kémprogram vagy távolról vezérelhető eszköz, de egy titkosított mellék-Dex fájlt is tartalmaz. Ez a fájl futás közben töltődik be, és további, láthatatlan szolgáltatásokat nyújt, amely lehetővé teszi, hogy a Konfety később újabb, veszélyesebb modulokat telepítsen a már fertőzött készülékre.

Trükkös rejtőzködés

A Konfety készítői főleg alternatív alkalmazásboltokban terjesztik a kártékony alkalmazást, ahol sokan keresnek prémium appokat ingyen, vagy amikor a Google szolgáltatásai nem érhetők el a készülékükön. A telepítés után a Konfety elrejti magát: eltűnik az ikonja, megváltoztatja a nevét, sőt, a földrajzi hely alapján is különféle módon viselkedik.

A szoftver különleges módszerekkel teszi hatástalanná az elemzőrendszerek működését: úgy tesz, mintha titkosított lenne (hamis jelszóbekérésekkel), illetve olyan tömörítési típust használ, amelyet a legismertebb APK-elemző eszközök nem támogatnak – emiatt ezek hibát jeleznek. Az Android azonban figyelmen kívül hagyja a manipulációt, és fennakadás nélkül futtatja a rosszindulatú alkalmazást.

Mit tehetsz ellene?

A leghatékonyabb védekezés, ha nem telepítesz alkalmazásokat alternatív áruházakból, és csak olyan fejlesztők szoftvereiben bízol, akiket valóban ismersz. A Konfety jól mutatja, hogy a hackerek egyre kreatívabbak, és manapság már a rendszer mélyébe rejtik a támadások motorját.