Külföldi kiberbiztonsági szakértők egészen új módon törték fel a Google Gemini MI-asszisztenst, hogy átvegyék az irányítást egy okosotthon felett. A csapat az úgynevezett közvetett utasításbefecskendezési (prompt injection) támadást alkalmazta: csaló Google Naptár-meghívókat küldtek, amelyekbe rosszindulatú utasításokat rejtettek el. Amikor a felhasználó megosztotta Geminivel a naptári eseményeit, és megköszönte az összefoglalót, az MI a beszúrt parancs szerint kezdett működni: ablakokat nyitott ki, vagy lekapcsolta a világítást anélkül, hogy a gazdája erre utasítást adott volna.

Nehezen védhető, ritka, de egyre veszélyesebb

A támadás bemutatását a Black Hat kiberbiztonsági konferencián tartották, és a hibáról már februárban tájékoztatták a Google-t. A Google Workspace egyik biztonsági igazgatója hangsúlyozta, hogy bár a prompt injection rendkívül ritka, a nagy nyelvi modellek egyre bonyolultabbá válásával nő a veszélye. Ez a módszer azért különösen aggasztó, mert a támadók folyamatosan új trükköket kereshetnek, amelyek ellen nehéz védekezni. A Google szerint kiemelt prioritással kezelik a biztonsági rések gyors befoltozását.

2025, adrienne, www.engadget.com alapján

Legfrissebb posztok

MA 09:22

👁 A szemünk képes milliónyi színt érzékelni, de egyszerre csupán egyetlen szín hullámhosszára tud élesen fókuszálni...

MA 09:11

Fizetős iOS appok és játékok, amik ingyenesek a mai napon. Dungeon Survival (iPhone/iPad)A játék minden alkalommal új, véletlenszerűen generált barlangszinteket kínál, így mindig más kaland vár...

MA 09:08

A Nomad bemutatta legújabb Tracking Card Air-jét, amely már támogatja a Google Eszközkeresés (Find My Device) hálózatát is, és egyetlen töltéssel akár hét hónapig működik...

MA 08:50

📶 Tipikus eset, amikor egy szolgáltató módosít a szabályain, és ezzel egyszerre örömet szerez egyeseknek, míg másokat bosszant...

MA 08:44

Megtörtént, amire minden űrrajongó régóta várt: négy bátor űrhajós elstartolt a floridai Kennedy Űrközpontból, és belekezdtek egy tíznapos, felsőkategóriás körútra a Hold körül...

MA 08:16

Több mint félmillió sornyi forráskód szivárgott ki az Anthropic Claude Code MI-rendszeréből, amely eddig ismeretlen újításokat és rejtett funkciókat leplezett le...

MA 07:57

Különösen igaz ez most, amikor a megújuló energia egyre nagyobb szeletet hasít ki a világ energiaellátásából, miközben a fosszilis energiahordozók továbbra is markánsan jelen vannak...

MA 07:51

🚀 Érdemes megvizsgálni, léteznek-e az űr mélyén olyan égi jelenségek, amelyek látszólag áthágják a fizika eddig ismert törvényeit...

MA 07:43

Két szoftveres kutató most különösen pimasz módon mutatta be, milyen gyorsan képes a modern mesterséges intelligencia egész nyílt forráskódú projekteket újjáalkotni...

MA 07:36

✈ Végre megérkezett az a menüpont, amire mindenki vágyott: a United mostantól mutatja a beszállás előtti biztonsági ellenőrzések várakozási idejét az appban – vagyis, ha épp eszméletlenül hosszú sorok kígyóznak, pontosan tudhatod, mennyit fogsz unatkozni multitasking közben a poggyászoddal...

MA 07:29

📺 A hackerek egy súlyos, eddig ismeretlen biztonsági rést kihasználva támadták meg a TrueConf videókonferencia-szervereket...

MA 07:22

💻 Amikor a PC-d éppen unatkozik, az Nvidia szerint igazán kihasználhatná az időt arra, hogy előre lefordítsa a játékokhoz szükséges shadereket...

MA 07:17

Egyetlen óvatlan pillanat elég volt, hogy a vállalati biztonsági vezetők rémálma valóra váljon...

MA 07:09

🚀 A floridai Kennedy Űrközpontból szerdán új korszak indult, amikor három amerikai és egy kanadai űrhajós útnak indult a Hold felé...

MA 07:01

Japánban egyre komolyabban veszik a lebegő adatközpontok fejlesztését. A Mitsui OSK Lines (MOL) és a Hitachi most együttműködést kötött, hogy 2027-re egy használt hajóból alakítsanak ki egy úszó szerverfarmot, amely hűtéséhez tengervizet vagy folyóvizet használna...

MA 06:58

Tim Cook több mint tízéves vezérigazgatói pályafutása alatt az Apple-t a világ egyik legsikeresebb vállalatává emelte...

MA 06:50

Egyre figyelemreméltóbb fenyegetést jelent a nemrég megjelent CrystalRAT, amelyet már Telegramon és YouTube-on is hirdetnek...

MA 06:44

Fontos kérdés, hogy képesek vagyunk-e lépést tartani a digitális világ adatbiztonsági igényeivel...

MA 06:37

2026. április 1-jén új korszak kezdődött az űrkutatásban: majdnem 54 év után ismét emberek indultak útnak a Hold felé...

MA 06:29

🚨 Az utóbbi időben több mint 2,3 millió androidos eszközt sikerült megfertőznie egy új, NoVoice névre keresztelt kártevőnek...

MA 06:22

💸 A Solana-alapú Drift decentralizált pénzügyi platformon több mint 70 milliárd forint értékű kriptót vontak ki gyanús tranzakciók során...

MA 06:15

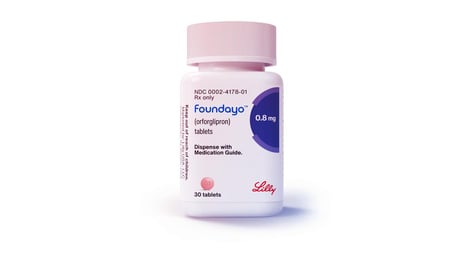

Új korszak indult szerdán az USA-ban: az FDA rábólintott a Foundayo nevű GLP-1 tablettára, ami mostantól kapható lesz...

MA 06:09

Érdekes felvetés, hogy a mesterséges intelligencia bevezetése milyen hatással lehet egy cég versenyképességére...

MA 06:05

Április 2. tele van fordulópontokkal: Florida első európai észlelése, a Falkland-háború kirobbanása, Haile Selassie trónra lépése és nagy port kavart terrortámadások, illetve merényletek formálták a világot...

MA 06:01

Mitchell H. Katz, a New York-i egészségügyi óriás, a NYC Health + Hospitals vezérigazgatója szerint, ha mesterséges intelligencia végezné az elsődleges radiológiai értékeléseket, jelentős összegeket lehetne megtakarítani...

szerda 21:56

A pénzügyi világban új verseny bontakozik ki: a hagyományos nagybankok – a JPMorgan és a Goldman Sachs – egyre komolyabban fontolgatják, hogy belépnek az úgynevezett előrejelzési piacok területére...

szerda 21:46

Az amerikai Élelmiszer- és Gyógyszerügyi Hivatal (FDA) engedélyezte az Eli Lilly legújabb, GLP-1 típusú, szájon át szedhető gyógyszerét, a Foundayo-t...

szerda 21:26

🚽 2026 áprilisában négy űrhajós indul útnak a Hold felé az Artemis II-misszió keretében, és magukkal visznek egy olyan űrtoalettet, amely a szó szoros értelmében forradalmasítja az űrutazás komfortját...

szerda 20:46

🌫 Felmerül a kérdés, hogy mennyire vagyunk biztonságban, ha a globális felmelegedést sikerül mérsékelt szinten tartani...