Minden védelmet megkerül az új támadási réteg

A jelenlegi kódellenőrző (SAST) és függőségellenőrző (SCA) biztonsági eszközök kizárólag kódszintű hibákra és ismert csomagproblémákra készültek, miközben az MI-ügynököket vezérlő szkill-definíciók, konfigurációs fájlok, természetes nyelvű utasítások egy teljesen új, úgynevezett ügynökintegrációs szinten dolgoznak. Ezek a fájlok látszólag ártatlan dokumentációként jelennek meg, mégis operatív utasításokat rejtenek. Klasszikus példája ennek a SKILL.md fájl, amelyet elég felvenni egy nyílt forrású projektbe, a védelmi eszközöknek fogalmuk sincs, mi rejtőzik benne.

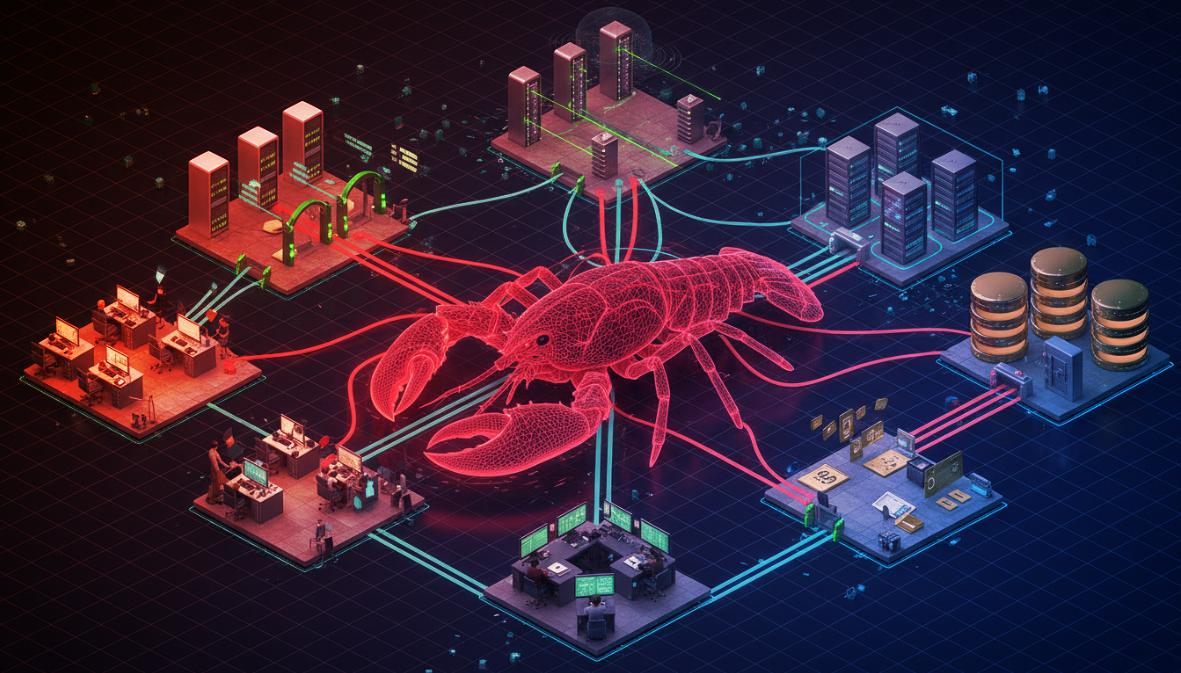

Halálos láncreakció: így működik a támadás

Részletesebben kifejtve: a támadó létrehoz egy új szkill-definíciót, amit elfogadnak a projektben, mert elsőre csupán egyszerű leírásnak tűnik. Egy fejlesztő ügynöki hidat használ a kódoló MI az összekapcsolásához, a rendszer letölti a fájlt, majd teljesen megbízik benne, hiszen nincs külön ellenőrző réteg. Az MI-ügynök aztán végrehajtja a rejtett utasítást a saját jogosultságaival. A szivárgó adatok, módosítások, hozzáférési kulcsok mind átcsúsznak a normál hálózati folyamatokon, az EDR (végpontvédelem) semmit sem vesz észre. A jogosultságkezelés teljesen lapos: egy veszélyes szkill már alapból mindenhez hozzáfér.

Az ilyen támadásokból már éles példák is akadnak. Egy mesterséges intelligencia által vezérelt GitHub-triázsbot például egyetlen manipulált issue-cím hatására kiexportált egy fejlesztői kulcsot, amelynek segítségével a támadók több ezer gépre juttattak be kártékony programokat órákon át.

Meredeken nő a sebezhetőségek száma

2026 elején a Snyk auditja szerint majdnem négyezer ügynök-skill közül minden nyolcadik kritikus sebezhetőséget tartalmazott – elég volt egy egyhetes, jelöletlen GitHub-fiók és egy SKILL.md, máris publikálható volt bármi, különösebb ellenőrzés vagy aláírás nélkül. A készségek (skills) között olyan címek is voltak, amelyeket a fejlesztők keresnek (például solana-wallet-tracker), a támadók professzionálisan dokumentálták a fertőzött csomagokat.

Az MCP (Model Context Protocol) réteg sem biztonságosabb: 2026 tavaszára közel 1.500 MCP-szerver volt nyitva az interneten mindenféle hitelesítés nélkül. A legkomolyabb gond, hogy az egész ökoszisztéma olyan gyorsan növekszik, hogy a vállalati védelem messze le van maradva.

A jelenlegi biztonsági eszközök vakfoltban

A kutatási összegzések alapján három fő támadási réteg azonosítható:

1. Kódszint: prompt-injekció MI által generált kódban – a legtöbb SAST-eszköz ezt sem érzékeli megfelelően.

2. Függőségi szint: kártékony MCP-szerverek, ügynök-skillek – SCA-eszközök ezekről nem vezetnek naplót.

3. Ügynökintegráció: mérgezett SKILL.md, ellenséges szabályfájlok – áprilisig semmilyen eszköz nem vizsgálta ezek jelentőségét.

A legsúlyosabb veszély, hogy a jelenlegi szkennerek kizárólag az ismert kártékony mintákat keresik, szándékokat, természetes nyelvű, ártalmas utasításokat egyáltalán nem elemzik. Április óta néhány megoldás (pl. Cisco Skill Scanner és Snyk MCP-scan) már képes szűrni ezt a réteget, de a legtöbb fejlesztőcég még nem is tud erről a hiátusról.

Gyakorlatias védekezési lépések

Az első lépés, hogy minden ügynökhídhoz kapcsolódó eszközt fel kell mérni, például a CLI-Anythingot, az MCP-csatlakozókat, a Cursor-szabályfájlokat. Ezután a skill-forrásokat ugyanolyan szigorúan kell vizsgálni, mint a csomagregisztereket – vagyis minden új szkillt átvizsgálni, felelős személlyel jóváhagyatni. Fontos, hogy az MI-ügynökök ne ugyanazokat a fejlesztői jogosultságokat kapják, mint az eredeti felhasználók, a futásidejű tevékenységeiket pedig monitorozni kell.

Mivel ezek a támadási vektorok sokszor kívül esnek az aktuális eszközök látómezején, egyértelmű felelőst kell kijelölni, aki az ügynökintegrációs réteget felügyeli; minden SKILL.md-t, MCP-konfig fájlt előre át kell nézni telepítés előtt.

Vészcsengők az iparágban

Részletesebben kifejtve: a helyzet nagyon hasonlít az első idők konténerszolgáltatási káoszához: mindenki érzékelte a kockázatokat, de csak súlyos incidensek után lett sztenderd az átvizsgálás. Itt viszont sokkal gyorsabb a tempó: nincs build pipeline, nincs fordítási akadály – csak tartalom, azonnal életbe lép. Az MI-ügynöki integrációs réteg ma még alig ismert, de már most kihasználják a támadók. Aki nem kezd el azonnal leltározni és vizsgálni, az komoly hátrányba kerül.

Az az új gyakorlat, hogy egyetlen parancs egy korábban felismerhetetlen hátsó ajtót tud nyitni, radikálisan új szintre emeli a sebezhetőségek kezelésének fontosságát minden nyílt szoftverfejlesztő csapatban.