Tag: támadás

A ChatGPT az amerikaiak új háziorvosa – de kinek használ?

Amerikában az emberek nagyjából 60 százaléka fordult már MI-hez, például a ChatGPT-hez egészségügyi kérdésekkel az elmúlt három hónapban. Ez a tendencia nem elsősorban...

A robotaxik elfoglalják Londont: összefog Uber, Lyft és Baidu

A taxisok tiltakozása ellenére már 2026-ban robotaxik jelenhetnek meg London utcáin, köszönhetően a kínai Baidu, valamint az Uber és a Lyft együttműködésének. Az...

Az egyik ausztrál egyetemet soha nem látott adatlopás rázta meg

Hackerek betörtek a Sydney-i Egyetem (University of Sydney) egyik online kódtárába, és onnan személyes adatokat tartalmazó fájlokat loptak el, amelyek diákokat és dolgozókat...

A jelszószórás tombol: célkeresztben a Cisco és a Palo Alto VPN-jei

Automatizált, nagyszabású támadáshullám indult több VPN-platform ellen, főként a Palo Alto Networks GlobalProtect és a Cisco SSL VPN-kapukat célozva. December 11-én a GreyNoise...

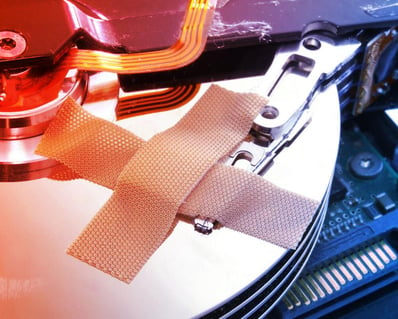

A Microsoft pánikfrissítése 58 hibát foltoz, köztük aktív nullanapos rést

Érdemes tudni, hogy a Microsoft decemberi Patch Tuesday-je minden eddiginél többet tartogat a rendszergazdáknak és biztonsági szakembereknek. Összesen 58 biztonsági hibát foltoztak be,...

Az Android új sebezhetőségei: terített asztal az adatvadászoknak

Két súlyos, nulladik napi Android-hibát használtak ki, mielőtt a Google kiadta volna a javításokat – derült ki a decemberi Android-biztonsági közleményből. Az egyik...

Az újabb Mixpanel-botrány: smishing-támadás veszélyeztette a felhasználói adatokat

November 8-án komoly smishingtámadás érte a Mixpanel rendszerét, ezért azonnali intézkedéseket vezettek be az ügyfelek adatainak védelmében. Csak néhány felhasználói fiókot érintett az...

A támadók előtt tárva-nyitva az ajtó: súlyos Oracle-hiba

Az Egyesült Államok Kiberbiztonsági és Infrastruktúra-biztonsági Ügynöksége (CISA) figyelmeztetést adott ki az Oracle Identity Manager súlyos sebezhetőségéről, amelyet aktívan ki is használnak a...

Most egymillió WordPress-oldal támadható a W3 Total Cache hibája miatt

Több mint egymillió weboldalon telepítették a W3 Total Cache (W3TC) nevű WordPress-bővítményt, amely drámai mértékben felgyorsítja és tehermentesíti az oldalakat. A bővítmény azonban...

Az új FortiWeb-sebezhetőség kaput nyit a támadóknak

A Fortinet figyelmeztet, hogy a FortiWeb tűzfalában súlyos, eddig ismeretlen sebezhetőséget találtak, amelyet támadók már aktívan ki is használnak. A hibát a Trend...

Az MI új réme: kijátszhatók a biztonsági korlátok

Egy lényeges szempont, hogy a legnagyobb nyelvi modellek, mint a ChatGPT, ma már alapértelmezetten különféle biztonsági védelmi rendszereket, úgynevezett guardraileket kapnak, amelyek megakadályozzák...

Újabb SonicWall-botrány: állami hackerek törtek be

Szeptemberben a hálózatbiztonsággal foglalkozó SonicWallt komoly támadás érte, amely során államilag támogatott hackerek szereztek jogosulatlan hozzáférést bizonyos ügyfelek tűzfal-konfigurációs mentési fájljaihoz. A Mandiant...

Újabb Windows Server-baki: a WSUS már támadások célpontja

A Windows Server Update Services (WSUS) kritikus sérülékenységét már aktívan kihasználják támadók, és a hiba kihasználásához szükséges kód is szabadon elérhető az interneten....

Az Aisuru DDoS botnet rommá veri az amerikai netet

A világ legnagyobb és legveszélyesebb botnet-hálózata, az Aisuru, mostanra szinte teljes tűzerejét amerikai internetszolgáltatók – például az AT&T, a Comcast és a Verizon...

Újra bajban az Oracle, ismét Clop-támadás érte

Egy kritikus biztonsági rést fedeztek fel az Oracle E-Business Suite rendszerében, amely lehetővé teszi a támadók számára, hogy hitelesítés nélkül, távolról hajtsanak végre...

Az új kedvenc célpont: veszélyben a Palo Alto Networks portáljai

A Palo Alto Networks bejelentkezési portáljait célzó gyanús forgalom az elmúlt időszakban drámai, 500%-os növekedést mutatott. Október 3-án csúcsosodott ki a helyzet, amikor...

Az új Plex adatlopás: jelszócsere mindenkinek

A Plex, a népszerű médialejátszó- és streamingszolgáltatás arra kéri minden felhasználóját, hogy haladéktalanul változtassák meg jelszavukat. Egy friss adatszivárgás során illetéktelen támadó jutott...

Az MI sem véd a Crypto24 zsarolószoftver ellen

A Crypto24 zsarolószoftver-csoport új, saját fejlesztésű eszközökkel kerüli ki a vállalati szervezetek biztonsági megoldásait, adatokat szivárogtat, valamint fájlokat titkosít – ráadásul főként nagyvállalatokat...

Az MI-hacker trükk: így verik át a Microsoft Defendert

Hackerek új módszerrel kerülik meg a Microsoft Defender védelmét, és telepítik a veszélyes Akira zsarolóvírust (Akira ransomware) számítógépekre. Az eljárás során kihasználnak egy...

A megbízható webcím, mint támadó eszköz: így vernek át a legújabb adathalászok

Az adathalászat még mindig az egyik leghatékonyabb kibertámadási módszer – nem azért, mert a védekezés ne fejlődne, hanem mert a támadók még gyorsabban...

A Coinbase állt a legújabb GitHub-hackertámadás célkeresztjében

Nemrégiben egy GitHub Actions ellátási láncot érintő támadás középpontjában a Coinbase állt, amely során több száz titkos adat került veszélybe. A támadás a...

Az Apple és A Meta Küzdelme Európában Az Interoperabilitás és A Magánélet Terén

Az Apple támadása Meta ellen Bár az iPhone gyártó nyíltan ellenszenvet táplál a DMA iránt, legutóbbi bírálatai inkább a Meta-t célozzák, mintsem a...