Infrastruktúra a támadások fókuszában

Az iparág vezető szereplői szerint az igazán nagy veszély ma már nem csupán a programkód hibáiban rejtőzik, hanem a háttérinfrastruktúra sebezhetőségében. Ilyenek például a kulcskezelés, a digitális aláírások, az orákulumhálózatok és a láncokat összekötő hidak rendszerei. Ezek gyakran kimaradnak a szokványos auditálásból, kevésbé láthatók, mégis ha egy MI-szoftver ezekben talál rést, az hatalmas károkat okozhat.

Például a Vercel webinfrastruktúra-szolgáltatónál egy nemrég felfedezett rés miatt több kriptós cég is kénytelen volt lecserélni a hozzáféréseit. A támadást végül egy egyszerű, harmadik fél által használt MI-eszköz (Context.ai) feltörése tette lehetővé, amelyen keresztül az egész rendszer sérülékennyé vált.

Az MI szerepe: szimuláció és láncreakció

A Mythos már nemcsak önálló hibákat azonosít, hanem képes több, apró sebezhetőséget láncolattá formálni, amellyel rendszerszintű, láncszerű meghibásodások idézhetők elő. Ez a hozzáállás megváltoztatja a biztonságról való gondolkodást: a támadási felületet már nem lehet egyszerű hibakatalógussal lefedni.

Mi több, a pénzügyi szektor nagy szereplői is felfigyeltek az MI által jelentett kockázatok rendszerszintű dimenziójára. A Coinbase és a Binance is elkezdték tesztelni a Mythos modellt saját infrastruktúrájukon, hogy feltárják a rejtett gyenge pontokat.

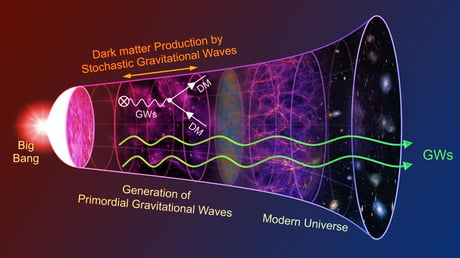

Összekapcsolt DeFi: fertőzésveszély az egész hálózatban

A DeFi-protokollok sajátossága, hogy egymásra épülnek: közös likviditást használnak, orákulumhálózatokon keresztül kommunikálnak, összetett rétegekből állnak. Ez lehetővé teszi a gyors innovációt és a tőke hatékony áramoltatását, ugyanakkor azt is, hogy egy apró hiba – például egy láncok közötti (cross-chain) ellenőrzési rés – megnyithassa az utat egy súlyos fertőzés előtt. Jó példa erre a Hyperbridge-támadás, amikor egy hacker közel 600 milliárd forint (1 milliárd amerikai dollár) értékű Polkadot-tokeneket hozott létre egy hibás üzenetellenőrzési folyamat miatt.

Új védelmi stratégia: folyamatos MI-alapú audit

Az MI olyan szintű támadói tempót hoz a piacra, amelyhez a hagyományos, élesítés előtt szervezett egyszeri auditok nem elégségesek. A jövőben a védelem attól válik ütőképesebbé, hogy képes-e folyamatosan, valós időben monitorozni és szimulálni a támadási lehetőségeket. Már nem lehet pusztán a kód ellenőrzésével megelégedni; sokkal fontosabb az automatikus, MI-alapú, adaptív védelem.

Az Aave Labs már most integrálja az MI-t a napi működésbe: szimulációkhoz és kódátvizsgáláshoz egyaránt használják a humán auditorok mellett, de nem helyettük. Az MI így mind a támadó-, mind a védőoldal eszköztárát bővíti; a különbség leginkább abban fog megmutatkozni, hogy mely protokollok fektetnek többet a biztonságba.

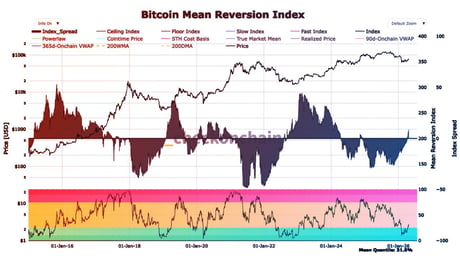

Szakadás a biztonság mentén

Az MI elterjedése a Bitcoin- és DeFi-piacán nem pusztán forradalmi változást, hanem fokozódó szakadékot eredményez a valóban biztonságos és a hanyagabb, kevésbé fejlesztett rendszerek között. Azok a projektek, amelyek a bevezetés előtt komoly MI-alapú tesztelést és megerősítést hajtanak végre, előnybe kerülnek, míg akik nem fordítanak erre erőforrást, egyre nagyobb kockázatnak lesznek kitéve. Végül a biztonság a gyors alkalmazkodóképességen, a proaktivitáson és a folyamatos megújuláson múlik – hiszen a hibák mindig újra felbukkanhatnak, új kombinációban.