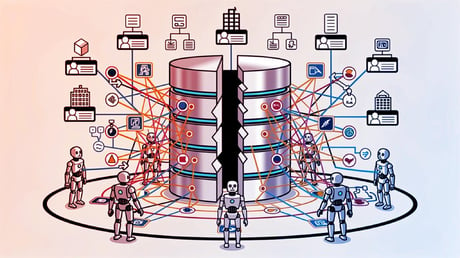

A támadás célpontjai és működése

A DataDog Security Labs kutatói által felfedezett kampány főként ázsiai végződésű domaineken (.in, .id, .pe, .bd, .th), valamint kormányzati és oktatási oldalakon (.edu, .gov) működő NGINX-konfigurációkat, illetve a Baota menedzsmentpanellel rendelkező szervereket célozza meg. A támadók meglévő NGINX-konfigurációs fájlokat módosítanak: rosszindulatú „location” blokkokat fecskendeznek be, amelyek a kiválasztott URL-eken keresztül érkező kéréseket elkapják, majd az eredeti URL-t újraírják, és a „proxy_pass” direktívával a saját, a támadók által kezelt domainekre irányítják tovább. Eközben a forgalom látszólag érintetlen marad, hiszen az olyan fejlécadatok, mint a Host, X-Real-IP, User-Agent és Referer is megmaradnak, ezzel legitimnek tűnik az adatforgalom.

Ötlépcsős támadó eszközkészlet

A támadássorozat egy ötlépcsős, szkripteket használó eszközkészlettel megy végbe. Az első lépés egy irányító szkript (zx.sh), amely letölti és futtatja a többi lépcsőt; ha nincs curl vagy wget, akkor nyers HTTP-kérést küld TCP-n keresztül. A második szkript (bt.sh) a Baota-paneles NGINX-fájlokat célozza, dinamikusan választ injektálási sablont, és újratölti az NGINX-et a leállás elkerülésére. A harmadik lépés (4zdh.sh) a leggyakoribb konfigurációs elérési útvonalakat pásztázza a rendszer meghibásodásának elkerülésére, és csak akkor tölti újra a szolgáltatást, ha a módosítás hibátlan. A negyedik szkript (zdh.sh) főként a /etc/nginx/sites-enabled könyvtárat és .in, .id domaineket céloz, szükség esetén kényszerített újraindítást végez az NGINX-en. Az ötödik lépés (ok.sh) összerendeli a megszerzett domaineket és sablonokat, majd mindent egy C2-szerverre (158.94.210.227) küld.

Nehezen észlelhető manipuláció

A támadás nem az NGINX egy sebezhetőségét használja ki, hanem elrejtett utasításokkal módosítja a konfigurációs fájlokat. Ezért a szerverüzemeltetők gyakran észre sem veszik a történteket, hiszen a forgalom többsége akadálytalanul eljut a valódi célhoz – a csaló infrastruktúrán való áthaladást így alig lehet észrevenni, ha nincs speciális forgalomelemzés.