Három nulladik napi sebezhetőség: egyet már támadtak

A történések mögött komoly erők álltak: a Microsoft három, különösen veszélyes nulladik napi hibát foltozott be. Egyikük, egy jogosultságemelési rés a Windows Cloud Files Mini Filter Driverben, veszélyt jelentett a Windows-felhasználókra nézve, hiszen a támadók rendszerszintű hozzáférést szerezhettek meg. A hibához kapcsolódóan nem hoztak nyilvánosságra részleteket arról, pontosan miként élt vissza vele a támadó, de a rendszer integritása súlyosan sérülhetett miatta.

A második sebezhetőség a GitHub Copilotot érintette JetBrains-környezetben. Itt parancsinjekcióra volt lehetőség rosszindulatú fájlok vagy MCP-szerverek révén, melynek következtében jogosulatlan kód futtatására nyílt alkalom. A harmadik, szintén napvilágra került PowerShell-sérülékenységgel a támadók akkor is futtathattak parancsokat, ha a felhasználó egyszerűen behívott egy weboldalról származó PowerShell-szkriptet. A Microsoft mostantól figyelmeztetéssel igyekszik óvatosságra inteni, és javasolja a -UseBasicParsing kapcsoló használatát.

Mégis, a nulladik napi hibák jelentőségét az adja, hogy akár azonnal elkezdődhet ellenük a támadási hullám — és egyet már ki is használtak, ennek megelőzése mindenkinek érdeke.

Mit tartalmaz a frissítés?

A Microsoft 57 (!) hiba foltozását jelentette be, amelyek közül három kritikus besorolású, távoli kódfuttatásra alkalmas sebezhetőség. Ezek közül különösen figyelemre méltóak az Office-csomag (Word, Excel, Outlook) hibái, mivel ezek a legtöbb munkahelyen és otthonban alapértelmezettnek számítanak. A legveszélyesebb Office-biztonsági problémák lehetővé tették tetszőleges kód futtatását — vagyis a támadó akár teljesen átvehette az irányítást a fertőzött gép felett.

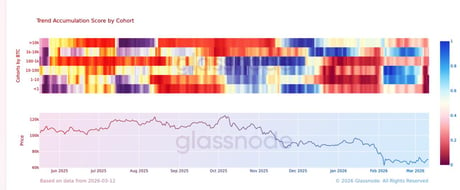

A sebezhetőségek eloszlása a következőképpen alakult:

– 28 jogosultságemelési sérülékenység

– 19 távoli kódfuttatási hiba

– 4 információszivárgási lehetőség

– 3 szolgáltatásmegtagadási támadás (DoS) lehetővé tevő kiskapu

– 2 megszemélyesítési (spoofing) hiba

Az Edge böngésző Chromium-alapú változatában tizenöt hibát orvosoltak már korábban, ezért ezek most nem szerepelnek a Microsoft által közölt összesítésben.

Nemcsak a Windows alkalmazásokat érte el: további rendszerek is kaptak javításokat

A Microsoft mellett más cégek is siettek frissítésekkel védeni ügyfeleiket. Az Adobe frissítette a ColdFusiont, az Experience Managert, az Acrobat Readert és a Creative Cloud Desktopot. A Google a Chrome-hoz adott ki javításokat, köztük két aktívan kihasznált sérülékenység orvoslásával, miközben a Fortinet, a React (React2Shell hibával) és az SAP is kritikus foltokat adott ki a hónap során. Mégis, az összehangolt védekezés ellenére újabb és újabb hibák kerülnek napvilágra az iparban, ami megmutatja, hogy folyamatos, aktív védelem nélkül a modern digitális infrastruktúra sebezhető maradna.

A részletes lista: mi minden változott?

Ahol a hétköznapi felhasználót is érintheti a javítás, ott a legtöbb esetben jogosultságemelési, távoli kódfuttatási, információszivárgási vagy szolgáltatásmegtagadási támadás kivédéséről van szó. A javítások érintették:

– Az Office-alkalmazásokat (Word, Excel, Outlook)

– A Windows Cloud Files Mini Filter és Projected File System drivereket,

– A Windows Defender tűzfalát,

– A PowerShellt,

– A Hyper-V rendszert,

– Az Exchange-szervert,

– A SharePoint-szervert,

– A Windows Shellt és a File Explorert,

– Illetve számos olyan belső komponenst, amelyek a napi használat során kevésbé feltűnőek, de a rendszer biztonsága szempontjából kulcsfontosságúak.

A listából kitűnik, hogy a Microsoft minden platformját elérte a biztonsági audit, vagyis a javítások Windows 10-től a szerveres megoldásokig számos konfiguráció biztonságát növelik. Mégis, nem elég csak telepíteni ezeket a foltokat: a cégeknek és a magánfelhasználóknak is érdemes a naprakész biztonsági mentésekre, a többfaktoros azonosításra és a rendszeres frissítésre is hangsúlyt helyezni.

Mit jelent mindez a felhasználóknak?

A Microsoft folyamatosan újabb és újabb támadási felületeket fedez fel operációs rendszereiben és szolgáltatásaiban, ezért a rendszeres frissítés ma már elkerülhetetlenné vált. A most befoltozott sebezhetőségek egy részét — kiemelten a nulladik napi hibákat — a támadók már aktívan ki is használták, tehát aki késlekedik a telepítéssel, valós veszélynek teszi ki adatait. A történések mögött komoly erők munkálnak — a támadók ma már szervezetten, automatizált eszköztárral dolgoznak —, de a szoftvergyártók és a felhasználók közös ébersége és gyors reagálása visszafoghatja a károkat.

Végső tanulságként: a digitális védelem nem egyszeri feladat, hanem folyamatos erőfeszítés, amely a technológiai fejlődéssel kéz a kézben jár.