Fertőzés egy hamis böngészőfrissítéssel

A támadás egy ártatlannak tűnő böngészőfrissítéssel kezdődött: egy munkatárs egy olyan fájlt töltött le és indított el, amely állítólag böngészőfrissítés volt, ám valójában egy káros JavaScript-kód rejtőzött benne. Ezzel párhuzamosan automatikusan elindult a támadók felderítő tevékenysége: a rendszer felhasználóinak és gépeinek feltérképezése, lokális információk összegyűjtése, illetve jelszavak utáni kutakodás a memóriában és a fájlok között.

Mindössze néhány perc alatt második szintű rosszindulatú szoftvert telepítettek, amely időzített feladatként jelent meg a rendszeren, így a visszatérésük is biztosítva volt. Ezután egy teljesen legálisnak látszó Python-csomag is lekerült a gépre, ám ezt titkosított Python-szkript követte, amely SOCKS-proxyként működött – vagyis ugródeszkát biztosított a támadóknak a vállalati hálózat és az internet között.

Érdemes kiemelni, hogy a támadók tízrétegű titkosítást alkalmaztak a rejtett Python-szkripten, amely minden feloldási lépésben újabb, véletlenszerű változókat és anti-elemzési trükköket vetett be: például próbálták elkerülni a virtuális gépen való futtatást vagy a visszakövetést. A proxy lehetővé tette az irányított kommunikációt a kompromittált gép és a támadói infrastruktúra között.

Nemcsak ezen keresztül támadtak: a szakértők azt is észrevették, hogy a gépen tárolt e-mail-aláírásokat is manipulálták – minden e-mail végére kártékony képhivatkozásokat illesztettek. Egy ilyen változtatást az átlagos felhasználó teljesen észrevétlenül hagy – ámbár sebezhető klienseken könnyen támadási vektorrá válhat.

Hálózati felfedezés és első hitelesítő adatok

A rendszer kompromittálását követően az elkövetők rögtön privilegizált jelszavak és jogosultságok után kutattak. Sorra fésülték át az elérhető hálózati meghajtókat, távolról futtattak PowerShell-szkripteket kifejezetten bejelentkezési adatok keresésére, vizsgálták a böngészők (Chrome, Edge) helyi adatbázisait, és a DPAPI segítségével azokat is igyekeztek megfejteni.

Alig néhány óra alatt megszerezték egy Domain Admin jogosultságú fiók feletti irányítást, amivel teljes hozzáférést nyertek a vállalati tartományhoz. Vizsgálatuk szerint ehhez az is hozzájárult, hogy a cégnél hibásan konfigurálták a tanúsítványszolgáltatói rendszert – így szinte ellenállás nélkül tudtak jogosultságokat szerezni. Következésképpen egy egyszerű felhasználóból adminisztrátor lett kevesebb mint négy óra alatt.

A támadó további lépései a hálózatban

A támadók következő célpontjai a domainadminisztrátorok laptopjai lettek. A távoli asztali hozzáférést úgy engedélyezték, hogy önállóan módosították a célgépek registry-beállításait, kinyitották a szükséges portokat, majd meggyőződtek arról, hogy az adott gépet senki nem használja. Ezt követően újabb, kényes információkat kereső szkripteket futtattak, amelyek végrehajtásuk után azonnal törlődtek, hogy nyomtalanul eltűnjenek.

Érdekes módon a támadók a feldolgozott szervereken telepített Microsoft Office programokat is használták: Word, Visio vagy Excel alkalmazások futottak, miközben olyan dokumentumokat nyitottak meg, amelyek a belső architektúráról, szerverekről, Azure VM-ekről és adatbázisokról tartalmaztak információt. Ez azért szokatlan, mert a támadók ilyenkor jellemzően elmentik, majd offline elemzik a dokumentumokat – ámbár itt „házi” környezetben dolgoztak, betekintést engedve módszereikbe is.

Adatlopás és sikeres elhárítás

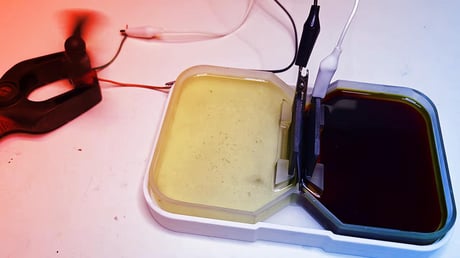

Egy nappal a fertőzés után már több tartós hozzáférési pontot, adminisztrátori jogosultságot, Active Directory-katalógust és adatokat gyűjtöttek össze. Először egy speciális Microsoft Azure Storage segédprogramot bevetve, az AzCopy-t használva, sorra töltötték fel a frissen összegyűjtött céges adatokat külső tárhelyre – szelektálva fájlnév és módosítási idő szerint.

Érdemes kiemelni, hogy ez a masszív adatmásolási hullám váltotta ki azt a CPU-csúcsot is, ami végül felhívta az üzemeltetők figyelmét a támadásra. A Varonis-rendszer 270 ezer fájlhoz történő hirtelen hozzáférést jelzett, jelentős riasztási hullámot generálva. A védelem lépésről lépésre visszakövette a támadók mozgását, időben azonosította az összes rejtett bejáratot, majd szervezett lekapcsolással egyszerre zárta ki őket – így megelőzte, hogy a támadás zsarolóvírussá alakuljon.

Következésképpen mindössze percek választották el a céget attól, hogy a teljes infrastruktúra titkosítása, illetve váltságdíj követelése kezdődjön. Az ilyen támadások gyakorisága és sebessége miatt a vállalati biztonság alapja, hogy a legkisebb rendellenesség – például egy váratlan CPU-csúcs – sosem maradhat figyelmen kívül. Az adatok szerint gyakorlatilag nincs olyan vállalat, amely sérthetetlen lenne: 99%-uknál MI segítségével pillanatok alatt feltárhatók érzékeny információk.

A gyors beavatkozás most egy céget mentett meg, amire minden felsővezetőnek érdemes emlékeznie.