Hogyan bukkant fel a Coruna?

A Coruna első nyomait 2025 februárjában azonosították, amikor egy felhasználó készülékét egy, kereskedelmi megfigyelőrendszert vásárló ügyfél célzott meg. Az exploitkészlet egy különleges JavaScript-keretrendszerrel működött, amely egyszerű, ám egyedi módszerekkel rejtette el a támadás kódját. Ez a keretrendszer minden készülékről adatokat gyűjtött, hogy meghatározhassa a modellt és az iOS-verziót, majd az így megszerzett információk alapján letöltötte a megfelelő, WebKit-alapú távoli kódfuttatási (RCE) exploitot. Egy külön modul segítségével pedig a pointer authentication code (PAC) védelmet is át tudta törni.

Később az is kiderült, hogy az egyik WebKit-sebezhetőség, az iOS 17.2-n működő CVE-2024-23222, egy nyilvánosan nem dokumentált friss rést használt ki – az Apple csak később, 2024 januárjában foltozta be a hibát. A támadásokat eleinte egy szűk kör használta ki, ám gyorsan szélesebb körben is felbukkant a Coruna.

Kormányzati és pénzügyi támadások hulláma

2025 nyarán a Coruna újabb hulláma érte el Ukrajnát: kompromittált weboldalakon keresztül, rejtett iframe-eken töltötték le a kódot, és kizárólag ukrán iPhone-felhasználóknak szánták az exploitokat. Ezek a támadások egy feltételezett orosz hírszerző csoporthoz vezettek. A Google szakértői többféle, WebKit-alapú sérülékenységcsomagot (többek közt CVE-2022-48503, CVE-2023-43000) is azonosítottak az infrastruktúrában.

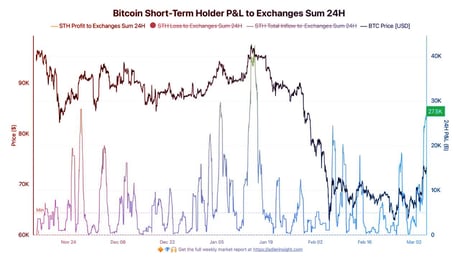

Az év végén Kínából feltűnően sok hamis, főként pénzügyi tematikájú weboldalon látták viszont a Coronát. Az oldalak iPhone-felhasználókat próbáltak rávenni arra, hogy meglátogassák az oldalakat, ahol egyetlen kattintással a gépre kerülhetett az exploitcsomag, függetlenül a földrajzi helytől. Ezeken az oldalakon a támadóknak sikerült a teljes, obfuszkált exploitkészletet megszerezniük, ezáltal világossá vált, hogy a készlet kódnév szerint Coruna néven fut a hackerek között.

A Coruna technikai bravúrjai

A Coruna exploitkészletet végletekig kidolgozták: minden modul koherensen, ipari színvonalon illeszkedik egymáshoz, egységes segédprogramokkal, speciális titkosítási és tömörítési eljárásokkal (pl. LZW, ChaCha20, saját fejlesztésű fájlformátum, SHA-256-hashalapú URL-ek). Ha a készülék zárolt módban van, vagy inkognitóban böngészik a felhasználó, az exploit automatikusan megszakad. Az exploitokhoz egyedi metaadatok tartoznak, melyek leírják, milyen iPhone-modellhez, iOS-verzióhoz és chiphez passzolnak az adott támadásláncok.

Összesen 23 exploit lelhető fel a csomagban, amelyeket öt, teljes támadási láncba rendeztek. Ezek között vannak WebKit-RCE-k, PAC-bypassok, sandbox-kikerülési trükkök, valamint kernel szintű jogosultságnövelő exploitok és PPL (Protected Page Layer) bypassok is. A legfejlettebb láncok nem publikált támadási technikákat is alkalmaznak; például a hírhedt kernelexploit-modulok képesek kiiktatni a kernelalapú védelmeket, vagy megkerülni az RWX-memóriavédelmet.

Mit csinál a végső támadó modul?

A sikeres exploitálás után egy PlasmaLoader névre keresztelt bináris töltőprogram (amely a com.apple.assistd azonosítót használja) tölti be és futtatja a végső káros kódot. Ez a payload elsősorban pénzügyi adattolvajlásra lett fejlesztve: képes QR-kódokat dekódolni, szöveges állományokban keresni jellemző, pénzügyekkel kapcsolatos kifejezéseket, például helyreállító kulcskifejezés (backup phrase) vagy bankszámlaszám, majd azokat visszaküldeni a vezérlőszerverre. A modul az Apple Jegyzetekben (Apple Notes) rögzített információkat is átvizsgál.

Még ennél is aggasztóbb, hogy a támadók a beépített távoli vezérléssel tetszőlegesen további modulokat tölthetnek le és futtathatnak; a konfigurációt 7-Zip formátumban, jelszóval védve kapja a kártékony szoftver. Ezek a modulok főként különböző kriptotárca-alkalmazásokra utaznak (többek közt: MetaMask, Exodus, Uniswap, Phantom, Trust Wallet, Tronlink, Bitpie stb.), a kommunikáció pedig titkosított HTTPS-en keresztül történik. Ha a központi szerver nem elérhető, a malware egy egyedi domain-generáló algoritmust használ, hogy elérje a támadók tartalékszervereit.

Védekezés és következmények

Az exploitkészlet hatása nem elhanyagolható: különböző háttérrel rendelkező támadók (állami, pénzügyi) képesek voltak megszerezni, továbbfejleszteni, sőt, újraértékesíteni a Coronát. Ezáltal arra lehet következtetni, hogy az úgynevezett zero-day exploitok másodpiaca él és aktív, és folyamatosan új szereplők tűnnek fel rajta. Más szóval, a védelmi rendszereknek dinamikusan kell követniük a fenyegetések evolúcióját.

Bár a Coruna az iOS legújabb, 2024 után kiadott változatait már nem tudja megtámadni, az Apple-felhasználóknak elengedhetetlen, hogy azonnal frissítsék készülékeiket. Ha ez nem lehetséges, tanácsos az ún. Lockdown Mode (Zárolt mód) bekapcsolása. A Google, valamint a kiberbiztonsági közösség szorosan együttműködik a fenyegetések feltárásában, és minden érintett domaint feketelistára helyeztek.

A Coruna példája azt mutatja, hogy a kém- és támadóipar nemcsak a nagyhatalmak játszótere – a támadók gyorsan adaptálódnak, és egyre szélesebb körben használnak ki rejtett sérülékenységeket. Az iOS-felhasználók tudatossága, valamint a gyors és rendszeres frissítések jelenthetnek valós védelmet.