Az álcázott támadók trükkjei

A csalás sikerének egyik oka az volt, hogy a kártékony programokat nyílt forráskódú projektek között, a felhasználók számára jól ismert GitHubon helyezték el. Az OpenClaw-nak ugyanis rengeteg, több tízezer olyan forkja van, amit felhasználók készítenek, így egy hamis telepítő itt könnyen valódinak tűnhet. Az elkövetők a megtévesztésig hasonló nevű szervezetet is létrehoztak (openclaw-installer), amely még hitelesebbé tette az oldalt.

A másik fő tényező a Bing MI-keresője volt – mivel a GitHubról származó linkek előkelő helyen szerepelnek a találatok között, a felhasználók hamar rátaláltak a csaló programra.

Jóformán bárki bedőlhetett

A gyanús telepítőre egy vizsgálat során derült fény, amikor egy felhasználó letöltötte és elindította azt. Észrevehető jelek utaltak arra, hogy a fiók és a tárhely hamis: a hivatalos OpenClaw-fejlesztőkhöz képest csak 2025 szeptemberében hozták létre, és eleinte semmilyen tevékenységet nem végeztek – később viszont egy másik, szintén csaló fejlesztést is reklámoztak. Mindkét tárhelyet és a szervezetet utólag eltávolították.

A hamis felhasználói fiók ráadásul egy nem létező X (korábbi Twitter) profilt tüntetett fel, valamint egy másik, 200 ezer követős profiltól emelt át egy fényképet.

Így támadott a rejtett vírus

A Huntress elemzői szerint a letölthető OpenClaw-Installer nagy része valódi – a Cloudflare Workers-projektjéből származó kód volt –, a kártevőt azonban a „releases” oldalon rejtették el OpenClaw_x64.exe néven, 7-Zip archívumba csomagolva. A program nemcsak több, Rust nyelven írt, memóriában futó információtolvajt telepített, hanem például a cloudvideo.exe nevű, Vidar típusú adatlopó vírust is, ami Telegram- és Steam-felhasználói adatokat szerzett meg.

A kártevőt egy ismeretlen „stealth packer” csomagolta, amely képes elrejteni magát, tűzfalszabályokat hozzáadni, és láthatatlan időzített feladatokat létrehozni a fertőzött gépen.

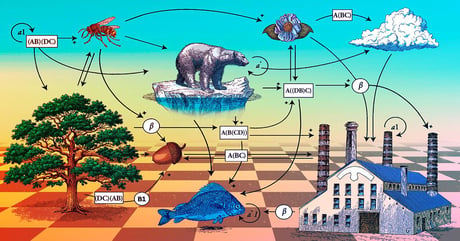

Miért veszélyes a GhostSocks?

A GhostSocks kifejezetten veszélyes, mert proxyként működik: a fertőzött gépet más bűnözők használhatják saját forgalmuk átterelésére, így könnyen kijátsszák az online csalás elleni ellenőrzéseket is. A program titkosított (TLS) kapcsolatokat is kezel, és a Huntress kutatói belső IP-címeket és konfigurációs adatokat is felfedeztek benne.

Az ügy vizsgálata során további, teljesen ugyanolyan felépítésű hamis szervezeteket és telepítőket is azonosítottak a GitHubon – ezek is valószínűleg adatlopó szoftvereket terjesztenek.

Így védekezz!

Az OpenClaw és társai rengeteg kártevőt vonzanak – a fejlődő MI‑technikákkal párhuzamosan mindig megjelenik az, aki visszaél a népszerűséggel. Soha ne engedj ezeknek az ügynököknek kiemelt hozzáférést, futtasd őket elkülönített környezetben, és mindig ellenőrizd, honnan telepíted a programokat. A támadók egyre kifinomultabb módszereket vetnek be, ezért minden apró gyanús jelre figyelj!