Bluetooth sebezhetőség: autófeltörés egy kattintással

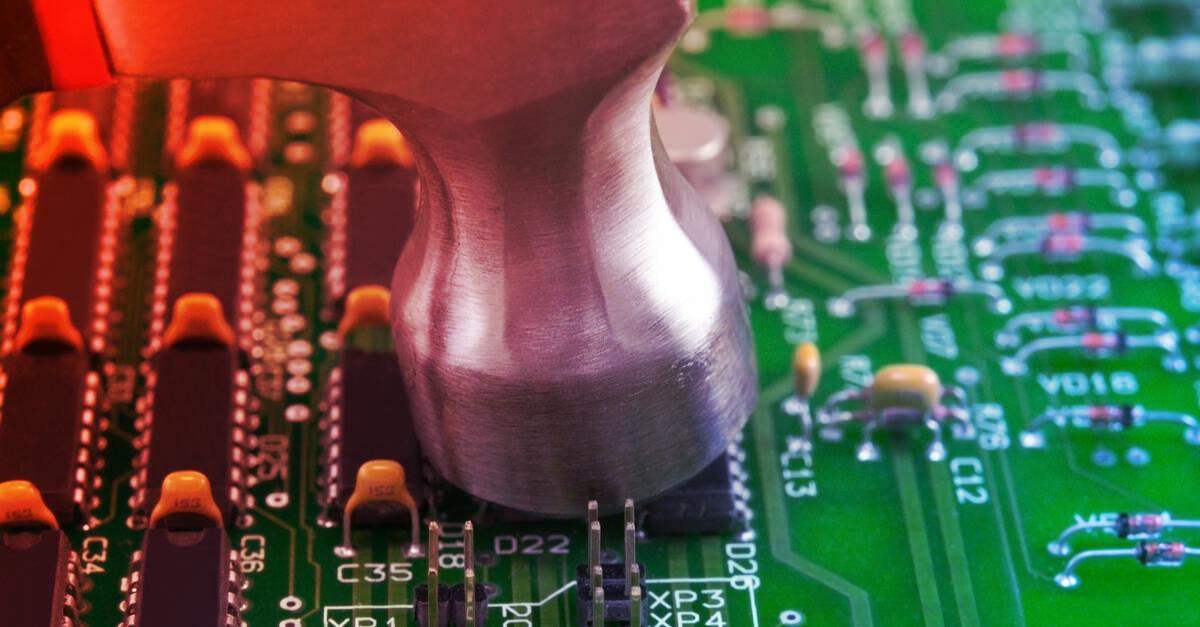

A Bluetooth rendszer négy különböző sérülékenységét kihasználó támadási sorozat súlyos védelmi hibára mutat rá: Mercedes-Benz, Volkswagen, Škoda és más autógyártók modelljeit támadhatják meg hekkerek a jármű szórakoztató elektronikáján keresztül. A PCA Cyber Security elemzői által felfedezett úgynevezett egykattintásos támadás révén a támadó távolról átveheti az irányítást a fedélzeti rendszer felett, nyomon követheti vagy akár vezérelheti a motort, mikrofonokat, riasztót.

A problémát okozó négy sérülékenység közül kettő a rádiófrekvenciás kommunikációs (RFCOMM) rendszerben, egy a memóriahasználatban, egy pedig a logikai link kontroll protokollban található. A fejlesztők már kiadtak javításokat, de milliónyi autóban nem frissítették ezt, így a használók felelőssége, hogy rendszerük naprakész legyen – különben egy ügyes laptopos bárki elviheti egy körre az autójukat.

BitChat: Jack Dorsey „biztonságos” csevegője is sebezhető

A Twitter-alapító Jack Dorsey új ötlete, a BitChat egy közvetlen Bluetooth-alapú mesh hálózaton működő kommunikációs rendszer, ahol a felhasználók wifi és mobilhálózat nélkül tudnának egymásnak üzenni. A rendszer azonban nem ment át megfelelő biztonsági ellenőrzésen, Dorsey maga figyelmeztet: lehet, hogy sérülékeny, egyelőre senki ne használja „éles” csevegésre, és főleg ne bízzon meg a titkosításában.

Alex Radocea, aki korábban az Apple-nél, a Spotify-nál és a CrowdStrike-nál dolgozott, egyszerű, alapvető hibákat talált a BitChatben: az MI segítségével írt kódban nem volt valódi azonosítás vagy hitelesítés, így bárki hozzáférhetett a kapcsolati listákhoz és üzenetekhez. Dorsey szerint folyamatban van a biztonsági felülvizsgálat.

Deepfake hekkelők az amerikai külügyminiszter nevét használják

Marco Rubio, az Egyesült Államok (szenátora, nem minisztere!) helyett deepfake hang- és szöveges üzenetek terjedtek az elmúlt időszakban. A külügy egy belső jelentése szerint amerikai kormányzók, kongresszusi képviselők, külügyminiszterek és más állami alkalmazottak is kaptak Voice és Signal üzeneteket egy “Marco.Rubio@state.gov” azonosítóról.

A Signal – amelynek alapítója Moxie Marlinspike, és amelyet éppen a biztonsága miatt preferál a Biden-adminisztráció – ironikus módon épp itt vált a megtévesztés csatornájává. Rubio, mint ismert közszereplő, bődületes mennyiségű videó- és hanganyaggal szolgál a deepfake-fejlesztőknek: ha a “külügyminiszter” keres meg Signalon, jobb kétszer is ellenőrizni az illető személyét.

Adócsalók ellen razziázott a román rendőrség

Romániában múlt héten 13 embert tartóztattak le, további egyet pedig az Egyesült Királyságban fogtak el, miután lebuktak egy adóvisszatérítési csalás miatt: 100 ezer brit adófizető adatát szerezték meg, ezekkel hamis igényeket nyújtottak be a brit adóhatóságnál. A házkutatások során luxusautókat, ékszereket és nagy mennyiségű készpénzt foglaltak le a gyanúsítottaknál.

Adatszivárgás a világ legnagyobb bitcoin-ATM-hálózatánál

A Bitcoin Depot – amely 27 ezer bitcoin automatával a világ legnagyobb hálózatának tartja magát – a napokban arról tájékoztatta ügyfeleit, hogy hekkertámadásban illetéktelenek hozzáfértek a felhasználók nevéhez, telefonszámához, jogosítványszámához, sőt, esetenként címéhez, születési dátumához és e-mail címéhez is.

A vállalat június 23-án észlelt gyanús aktivitást a szerverein, júliusban azonosították ténylegesen a támadást, de további egy év telt el, mire értesítették az ügyfeleket. Indoklásuk szerint a nyomozóhatóságok erre kérték őket, és csak 2025. június 13-án jelezték, hogy már tájékoztathatnak minden érintettet.