Hogyan történt a támadás?

A vizsgálat eddigi eredményei szerint a támadók egy harmadik féltől származó, MI-felületet biztosító Google Workspace OAuth-alkalmazást törtek fel, és ezen keresztül jutottak hozzá egy Vercel-alkalmazott fiókjához. Ezt követően a támadó a megszerzett fiókon keresztül további hozzáférést szerzett a Vercel környezetében, és elérte azokat a környezeti változókat is, amelyeket nem jelöltek érzékenynek, ezért nem voltak nyugalmi állapotban titkosítva. Bár ezek elsősorban nem tartalmaznak bizalmas információkat, a támadó ezek segítségével mélyebb hozzáférést nyert.

Milyen adatok kerültek ki?

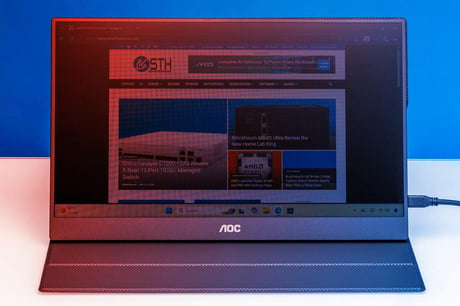

A feltörést követően a támadó – aki magát „ShinyHunters”-ként azonosította – egy fórumon közzétette, hogy hozzájutott API-kulcsokhoz, forráskódokhoz, adatbázis-információkhoz és vállalati belső telepítésekhez is. Bizonyítékként nyilvánosságra hozott egy szövegfájlt, amelyben 580 Vercel-dolgozóra vonatkozó adatok szerepelnek: nevek, céges e-mail-címek, fiókállapotok és aktivitási időbélyegek, sőt egy képernyőképet is a Vercel egyik belső irányítópultjáról. Arról nincs megerősített információ, hogy ezek valóban hitelesek-e, de a támadó állítja, hogy kapcsolatban áll a céggel, és 2 millió dolláros (kb. 740 millió forint) váltságdíjat is követelt.

Milyen lépéseket tett a Vercel?

A cég közölte, hogy az összes környezeti változót alapesetben titkosítva tárolják nyugalmi állapotban, viszont egyes változókat „nem érzékenyként” lehet megjelölni, ezeket érte el a támadó. Fontos lépésként a Vercel most fejlesztéseket vezetett be a kezelőfelületén: áttekinthetőbbé tette a környezeti változókat, egyszerűsítette az érzékeny adatok titkosításának beállítását, valamint intenzívebben kommunikál az érintett ügyfelekkel. Minden Google Workspace-rendszergazdának javasolja, hogy ellenőrizzék a problémás OAuth-alkalmazásokat, valamint mihamarabb cseréljék a titkos kulcsokat és API-tokeneket, ha szükséges.

Biztonsági tanulságok a felhőben

A mostani incidens ismét megmutatta, mennyire fontos a környezeti változók és a hozzáférési jogosultságok megfelelő védelme a felhőalapú fejlesztési környezetekben. A Vercel rendszerein futó nyílt forráskódú projektek – köztük a Next.js és a Turbopack – azonban biztonságban maradtak. Ugyanakkor az ügyfeleknek érdemes alaposan átvizsgálniuk a tárolt környezeti adatokat, és minden érzékeny információt titkosítva tartaniuk, hogy a jövőbeni támadások kockázatát minimalizálják.