Veszélyes tanúsítványhamisítás a gyakorlatban

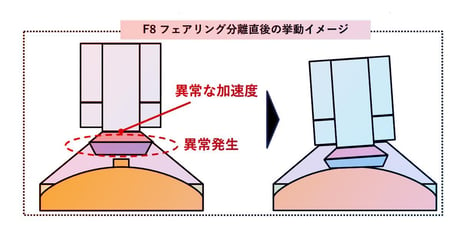

A hibát Nicholas Carlini, az Anthropic kutatója fedezte fel, a sérülékenység CVE-2026-5194 azonosítót kapta. Lényegében arról van szó, hogy a könyvtár többféle aláírási eljárásnál – köztük ECDSA/ECC, DSA, ML-DSA, Ed25519, Ed448 – helytelenül ellenőrzi a hashalgoritmust és annak hosszát. Vagyis a tanúsítványok ellenőrzése során gyengébb vagy rövidebb kivonat (digest) is átcsúszhat, mint amit az adott kulcstípus megkíván.

Kik érintettek és mi a teendő?

A veszély abban áll, hogy egy támadó képes lehet olyan hamis digitális identitást adni bármelyik sérülékeny, wolfSSL-t használó alkalmazásnak vagy eszköznek, amelyet az valódiként fogad el, holott ezt nem lenne szabad. Ez különösen akkor jelent gondot, ha a tanúsítványkiadó nyilvános kulcsa is ismert, mert így könnyebbé válik a támadás. Az érintett rendszerek között lehetnek olyan Linux-alapú eszközök, firmware-ek vagy SDK-k, amelyekben nem közvetlenül a gyártótól származik a wolfSSL, így a frissítések elérése sem egyszerű.

Gyors frissítés szükséges

A hibát április 8-án javították a legújabb wolfSSL-kiadásban. A frissítés különösen indokolt, ha a rendszerben egyszerre engedélyezett az ECC és az EdDSA vagy ML-DSA. Nem minden alkalmazás érintett: például a MariaDB nem az, mert ott az OpenSSL biztosítja a kriptográfiai műveleteket. Érdemes mielőbb áttekinteni a használt verziókat, és naprakészre frissíteni a wolfSSL-t, hogy a tanúsítványellenőrzés megbízható maradjon.