Kifinomult terjedési módszerek

A McAfee szakértői szerint a támadók a com.facebook.utils csomagba bújtatták a káros komponenseket, amelyek könnyen hihetőnek tűntek, hogy a Facebook hivatalos kódrészletei. A kártevő régiónként eltérően viselkedik: például Kína bizonyos területein, mint Pekingben és Sencsenben, teljesen letiltja a támadást. A fejlesztők 15 különböző ellenőrzést építettek be, amelyek felismerik az emulátorokat, hibakeresőket, VPN-kapcsolatokat. Amennyiben nem észlel ilyesmit, folytatódik a fertőzési folyamat.

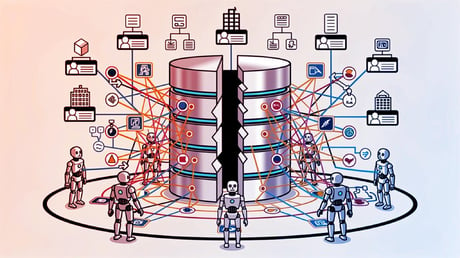

A NoVoice kapcsolatba lép egy vezérlőszerverrel, és elküldi a készülék hardveradatait, kernel- és Android-verzióját, javításszintjét, a telepített alkalmazásokat, valamint a rootolt állapotát, hogy meghatározza a további támadási stratégiát. Ezután a kártevő percenként frissítéseket tölt le a szerverről, és újabb, eszközspecifikus komponensekkel próbál root jogosultságot szerezni a rendszeren.

Noha a kártevő 22 különböző sérülékenységet használ, ha sikerrel jár, mélyen beágyazódik a rendszerbe: átírja az alapvető rendszerkönyvtárakat, telepíti a saját rootkitjét, amely túléli a gyári visszaállítást is. Egy háttérben futó őrfolyamat folyamatosan figyeli a rootkit épségét, és szükség esetén újratelepíti magát, vagy újraindítja a készüléket, ha hibát észlel.

Célkeresztben a WhatsApp-adatok

A fertőzés utáni fázisban a rootkit képes minden alkalmazásba beinjektálni a saját kódját. Két fő képességgel rendelkezik: észrevétlenül tud új appokat telepíteni vagy törölni, valamint bármely, internet-hozzáféréssel rendelkező alkalmazásban adatlopó modult futtatni. Az elsődleges célpont a WhatsApp lett, amelyből a kártevő lementi az összes titkosítási adatbázist, a Signal-protokollkulcsokat, a profilhoz tartozó telefonszámot, a Google Drive-mentési azonosítókat, végül pedig mindent továbbít a vezérlőszerverre. Ezzel lehetővé válik a WhatsApp-munkamenetek lemásolása és újrainjektálása.

Noha jelenleg csak a WhatsAppot célzó modult sikerült azonosítani, a NoVoice moduláris felépítésének köszönhetően bármely más alkalmazást is támadhatna, ha a támadóknak erre igényük támad.

Védekezés és tanácsok

A NoVoice-t tartalmazó alkalmazásokat a McAfee jelentése nyomán eltávolították a Google Play Áruházból, viszont akik ezeket korábban letöltötték, veszélyben tudhatják készülékük és személyes adataik biztonságát. Mivel a kártevő legkésőbb 2021 májusáig javított sebezhetőségeket használ, elengedhetetlen, hogy friss, támogatott Androidot futtassunk. Javasolt kizárólag ismert kiadóktól származó alkalmazásokat használni, még a Google Playen is, és rendszeresen frissíteni a készülékünket.