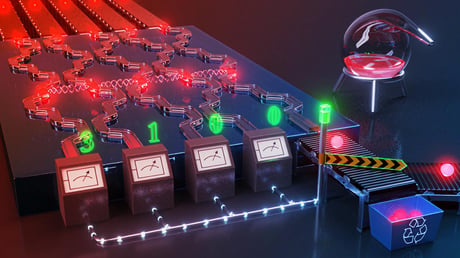

A DDoS-fenyegetettség számokban

Az év első kilenc hónapjában a Cloudflare 36,2 millió DDoS-támadást hárított el – ez 170%-a a 2024 egészére becsült forgalomnak! A harmadik negyedévben ez 8,3 millió külön támadást jelentett, ami óránként majdnem 3 800 sikeres blokkolást takar. Az összes támadás 71%-a, vagyis 5,9 millió eset, főleg hálózati szinten zajlott, ezek száma éves szinten 95%-kal nőtt. Eközben a HTTP-alapú támadások visszaestek (negyedéves szinten 41%-kal, éves szinten 17%-kal).

A tendencia világos: a támadók egyre inkább a villámgyors, rendkívüli adatforgalmat generáló botneteket részesítik előnyben, amelyekkel méretben és sebességben is nehéz versenyezni.

Aisuru: Az új csúcstartó

Az Aisuru botnet egy 14 milliós fertőzött eszközparkból áll, és a telekommunikációs cégektől a pénzügyi szolgáltatókig mindent célba vett, súlyosabb esetben országos internetkimaradásokat is előidézve, még akkor is, amikor az internetszolgáltatók nem a közvetlen célpontok voltak. Ha az Aisuru hatása így is érzékelhető, elképzelhető, hogy egy kritikus infrastruktúrát érő támadás még bénítóbb lenne, különösen, ha egészségügyi vagy katonai rendszerekről van szó.

Az Aisuru „bérelhető” botnetként is működik, vagyis néhány száz–néhány ezer USD-nek megfelelő összegért (75 000–3 000 000 HUF között) bárki országos vagy globális leálláshoz vezető támadás indítására képes. A Cloudflare idén már csak ebből a családból közel 3 000 támadást állított meg, ebből 1 300-at a most vizsgált negyedévben. Ezek között volt olyan, amely percenként 15 ezer célportot bombázott, miközben a támadás változatos csomagattribútumokat generált a védelem kijátszása érdekében, ám a Cloudflare automatizált rendszere minden esetben sikeresen közbelépett.

Villámgyors támadások, lassú felépülés

2025 harmadik negyedévében 189%-kal nőtt azoknak a támadásoknak a száma, amelyek meghaladták a 100 millió csomag/másodperces sebességet, az 1 Tbps feletti támadások száma pedig 227%-kal ugrott meg. Erre utal többek között az is, hogy minden 100 HTTP-támadásból négy már az 1 millió kérés/másodperc sebességet is túllépi. A támadások 71–89%-a tíz percen belül lezajlik – túl gyorsan ahhoz, hogy hagyományos üzemeltetési beavatkozás reagálni tudna. Bár maga a támadás rövid, a helyreállítás, a rendszerek újraindítása és az adatellenőrzés napokat vehet igénybe.

Ázsiából érkezik a legtöbb támadás

A források rangsorában hét ázsiai ország szerepel az első tízben, Indonézia minden eddigi rekordot megdöntött: az indulási arány öt év alatt 31 900%-kal nőtt. Már 2024 óta ők vezetik a támadók listáját, és a tendencia évről évre csak erősödik.

Célpontok: az autóipar és a kiberbiztonság

A globális DDoS-hullámok mögött geopolitikai-gazdasági feszültségek is meghúzódnak. Az EU és Kína közt fokozódó elektromos jármű- és ritkaföldfém-viták közepette a Resource Mining, Minerals & Metals iparág 24 helyet ugrott előre a támadások számának ranglistáján, ezzel már a 49. leginkább célba vett ágazat lett. Az autóipart idén eddig soha nem látott DDoS-cunami sújtotta: 62 helyezést lépett előre, és már a hatodik helyen áll. A kibervédelmi szektor is egyre gyakrabban kerül célkeresztbe, a 13. helyre ugrott előre.

DDoS-robbanás az MI-cégeknél

2025 szeptemberében az MI-vel foglalkozó vállalatok elleni HTTP-alapú DDoS-támadások forgalma 347%-kal ugrott meg egy hónap leforgása alatt. Elképzelhető, hogy ebben szerepet játszottak a szabályozási viták és a brit közvélemény MI-hez való hozzáállásának változásai is.

Politikai viharok, digitális támadások

A támadások földrajzi eloszlása szorosan követi a társadalmi, politikai eseményeket. A Maldív-szigetek például 125 helyet ugrott előre a listán, miután rendszerellenes tüntetések és cenzúra elleni megmozdulások kezdődtek. Franciaországban a „Block Everything” szakszervezeti tiltakozásokat DDoS-akciók söpörték végig, míg Belgiumban a Gázát támogató demonstrációk idején nőtt meg a célzott támadások száma.

2025 harmadik negyedévében Kína volt a leginkább támadott ország, utána Törökország, majd Németország következett. A Fülöp-szigetek 20 helyet ugrott előre, az USA pedig bekerült a top 5-be.

DDoS: A védelem kulcsa az automatizáció

Az UDP-alapú támadások mennyisége 231%-kal nőtt a negyedév során, és továbbra is a leggyakoribb vektor hálózati szinten. Mirai-variánsok továbbra is feltűnnek – majdnem minden 50. támadás tőlük származik. A HTTP-offenzívák 70%-a már ismert botnetekből indul; ezekre a Cloudflare ügyfelei automatikus védelemmel reagálnak. A fennmaradó támadások nagy részét ál- vagy fej nélküli böngészők hajtják végre, de egyre gyakoribbak az egyedi, gyorsítótár-megkerülő (cache busting) vagy bejelentkezést célzó akciók is.

A hagyományos védekezés (helyi hardver, manuális beavatkozás) többé nem elég; a kulcs a teljesen automatizált, globális védelmi infrastruktúra. Enélkül a cégek tehetetlenek az újkori DDoS-viharokkal szemben.