Az imposztorok belépési stratégiája

A trükk alapja a megtévesztés. Ezek az úgynevezett „hamis munkavállalók” amellett, hogy lenyűgöző önéletrajzokat gyártanak, komplett, meggyőző online jelenlétet is felépítenek magukról – gyakran deepfake-technológiát használva, hogy átverjék a videós állásinterjúkat. Az elkövetők nem ritkán lopott vagy teljesen kitalált személyazonosságokat felhasználva jelentkeznek cégekhez, sőt, előfordul, hogy amerikai polgárok adataival írnak pályázatot, így minden hivatalosnak tűnik.

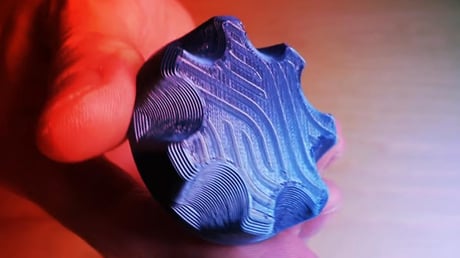

Mindeközben a távmunkára való átállás, bár kényelmes, komoly kockázatokat rejt: személyes találkozások hiányában kevésbé észrevehetők a gyanús jelek. Laptopfarmokat üzemeltetnek más országokban, proxykat és VPN-eket használnak, hogy elfedjék valódi tartózkodási helyüket, miközben technológiai eszközökkel valósághű arcokat és hangokat generálnak – így szinte lehetetlenné válik kiszűrni a csalókat.

Az imposztorok általában részletesen kidolgozott életrajzot és LinkedIn-profilt mutatnak be, hamis diplomákkal, tapasztalatokkal és néhány, MI által generált ismerőssel. Ha ez sem elég, személyes információt is „bérbe vesznek”, hogy átjuthassanak az ellenőrzési folyamatokon, majd a munkabért harmadik félhez utalják, hogy eltüntessék maguk után a nyomokat.

Gyakori átverési forma még a jelöltnek álcázott adathalászat, amikor egy vonzó portfólió vagy motivációs levél rejt veszélyes mellékletet vagy linket. Egy óvatlan kattintás, és a vállalati rendszer már kompromittálódhat is.

A hamis munkatárs igazi ára

Nem ez az első eset, hogy egy cég egyszerűen rossz alkalmazottat vett fel – most azonban a következmények sokkal súlyosabbak. Ezek az imposztorok nem csupán ártalmatlan jelentkezők, hanem motivált támadók, akik a céges „kulcsokhoz” akarnak hozzáférni: ügyféladatokat, pénzügyi információkat, szellemi tulajdont, titkos forráskódot és üzleti titkokat keresnek.

Bár kevésbé általános, hogy közvetlenül pénzügyi csalást hajtanak végre, a megszerzett hozzáférésük kiváló alapot adhat rendszeres visszaélésre és zsarolásra. Állam által támogatott kiberkémek – például észak-koreai szervek – rendszeresen dolgoznak így külföldről, hogy adatokat szerezzenek, vagy váltságdíjat követeljenek, ha lebuktak.

Mindeközben a belső támadások komoly márkakárokat, bizalmi válságot, esetleges GDPR- vagy HIPAA-büntetéseket hozhatnak, az adatvesztés vagy rendőrségi vizsgálat pedig akár több százmillió forintba is kerülhet.

Valódi példák: a hírek visszhangja

A kémkedő álalkalmazottak veszélye egyre inkább valósággá válik, amelyre nemzetközi hírszerzési és rendőri szervezetek is figyelmeztetnek.

Az Egyesült Államok Pénzügyminisztériuma és Igazságügyi Minisztériuma külön felhívást tett közzé az észak-koreai IT-sémákról, amelyek során Kínából vagy Oroszországból dolgozó szakemberek csendben szivárogtatnak adatokat, többek között a blockchain-infrastruktúrában működő Web3- vagy szoftvercégeknél.

Mindeközben az FBI olyan eseteket is jelentett, ahol deepfake-videóval és hangmanipuláló technológiával sikerült távmunkás IT- vagy pénzügyi pozíciókat megszerezniük a támadóknak, ezzel bejutni a vállalati adatbázisokhoz.

Hogyan lehet védekezni?

A hamis munkatársak kiszűréséhez réteges védekezés szükséges: elővigyázatosabb HR-gyakorlatok, fejlettebb technikai ellenőrzések és folyamatos biztonságtudatosság.

A HR-nek nagyobb szerepet kell vállalnia a jelentkezők kétes adatainak szűrésében: élő videóinterjú, valós idejű okmányellenőrzés állami adatbázisokkal, biometrikus hitelesítés és háttérellenőrzés a korábbi munkaadók bevonásával – mindez alapfeltétel. Az online jelenlétet is tüzetesen át kell vizsgálni, a szokatlanul új vagy üres közösségi profilok gyanúra adnak okot.

A munkaeszközök kiosztásánál célszerű keresztellenőrizni a szállítási címet és az eszközök földrajzi helyét, valamint fokozottan figyelni az olyan igényekre, mint az előleg kérése vagy a saját laptop használatára irányuló ismételt kérés. A hozzáféréseket fokozatosan, szükségletalapon érdemes kiadni (a legkisebb jogosultság elve), többfaktoros hitelesítéssel kiegészítve. Érdemes minden céges rendszerbe bevezetni a többfaktoros hitelesítést (MFA), és naplózni a felhasználói tevékenységet, hogy az igazolatlan, túlzott adatletöltéseket vagy a szokatlan, munkaidőn túli aktivitást azonnal kiszűrjük.

A rendszeres és interaktív biztonságtudatossági tréning minden alkalmazott számára kötelező, ahol megtanulják felismerni a társadalmi manipuláció és az adathalász kísérletek jeleit, és jelentik a gyanús történéseket.

Különösen a menedzselt szolgáltatók (MSP-k) legyenek felkészültek: náluk egyetlen sikeres hamis dolgozó az egész ügyfélkör rendszereihez hozzáférést szerezhet.

Az utolsó védelmi vonal

A hamis dolgozók problémája azt bizonyítja, hogy a kiberbűnözők folyamatosan alkalmazkodnak, és a legvédtelenebb ponton támadnak: a belső, emberi faktoron keresztül. Ha megértjük a módszereiket, szigorúan ellenőrizzük a jelentkezőket, fejlett technikai eszközökkel szereljük fel a rendszereket, és erősítjük a céges biztonsági kultúrát, akkor jelentősen csökkenthetjük a kockázatot.

Folyamatos éberségre van szükség, hiszen a vállalati biztonság annyit ér, mint a leggyengébb láncszem – ebben a játszmában pedig a legnagyobb veszélyt néha azok jelentik, akiket magunk mellé ültetünk. Ha tudatosan építjük be a HR-be és az informatikába a megfelelő védelmi mechanizmusokat, az imposztorok feltartóztathatók, mielőtt kárt okoznának.