Mitől is veszélyes a React2Shell?

A React2Shell egy olyan távoli kódfuttatási sérülékenység, amelyhez a támadónak nincs szüksége hitelesítésre; elég egyetlen HTTP-kérés, és máris végre tud hajtani tetszőleges parancsot a célgépen. A hiba minden olyan keretrendszert érint, amely React Server Componenteket használ, így a hazánkban is népszerű Next.js-t is. A biztonsági rés lényege, hogy a React szerverkomponensei nem megfelelően kezelik a kliensoldali adatok deszerializálását, így a hackerek könnyedén tudnak kódot futtatni.

Nem elhanyagolható tényező, hogy a javításhoz nem elég frissíteni a Reactot: az alkalmazásokat újra is kell építeni, majd újratelepíteni.

Folyamatosan támadnak – több tízezer sebezhető rendszer

Jelenleg világszerte 77 664 sebezhető IP-címet tartanak nyilván, ezekből közel 23 700 az Egyesült Államokban található. A támadók és a szakértők egyaránt vizsgálják a rendszereket: automatikus eszközökkel szkennelnek, miközben az első próbálkozások során főleg PowerShell-parancsokat futtatnak. Ezek egyszerű számításokat végeztetnek a szerverrel, így ellenőrizve, hogy sikerült-e kihasználniuk a sérülékenységet.

Ebből arra lehet következtetni, hogy a támadók nagyon gyorsan, automatizált módon próbálnak terjeszkedni, különösen Hollandiából, Kínából, az USA-ból és Hongkongból.

Kínai hackercsoportok is rajta vannak

Az eddigi támadások során legalább 30 szervezetnél sikerült a hackereknek betörni a rendszerekbe — többek között a kínai államhoz köthető támadócsoportok is kihasználják a hibát. Az incidensek mögött több alkalommal kínai APT-csoportok (pl. Earth Lamia, Jackpot Panda, UNC5174) húzódnak meg, akik AWS-konfigurációs adatok, jelszófájlok megszerzésére, illetve további kártevők – például Cobalt Strike, Snowlight, Vshell – telepítésére törekedtek.

A támadók gyakran letiltják az AMSI-t, így a rendszer védelme részben kiiktatható, és további káros programokat telepítenek.

Mi a teendő?

A vállalatok világszerte igyekeznek villámgyorsan frissíteni és javítani a rendszereiket. Egyes Web Application Firewallokat (WAF-eket) már át is állítottak, de volt, hogy a változtatások hibásan léptek érvénybe. Az amerikai CISA kötelezővé tette a frissítést minden szövetségi intézménynél legkésőbb 2025. december 26-ig.

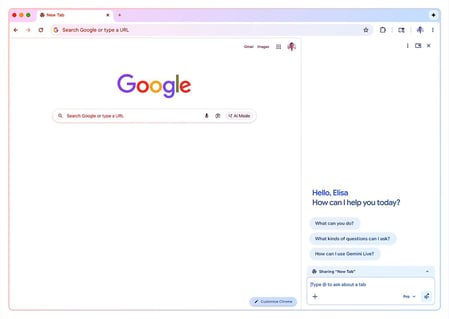

Ajánlott azonnal frissíteni a React Server Componenteket vagy ezekre épülő keretrendszereket, újjáépíteni, újratelepíteni az alkalmazásokat, és alaposan átnézni a logokat PowerShell- vagy shellparancsok nyomai után kutatva.