Felkészült manipuláció: a hamis CAPTCHA-csapda

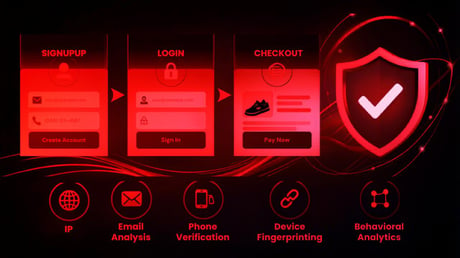

Konkrétabban: a támadók egy ügyes átveréssel csalják ki a felhasználóktól a kívánt parancs futtatását. Asztali rendszeren egy hamis CAPTCHA-oldalra irányítják a gyanútlan áldozatot, majd arra szólítják fel, hogy nyissa meg a Spotlight keresőt, és egy úgynevezett „ellenőrzőkódot” – valójában egy ártó szándékú curl parancsot – illesszen be. Ezzel a módszerrel teljesen észrevétlenül töltik le a kártékony szkriptet, amely azonnal elkezdi begyűjteni a felhasználónevet, egy átmeneti könyvtárban összesíti a lopott adatokat, majd továbbküldi azokat a vezérlőszerverre.

A történések mögött komoly erők állnak, hiszen a kártevő nemcsak macOS-t, hanem Windows rendszert is képes megfertőzni, attól függően, milyen operációs rendszer fut a célponton.

Innovatív védelem: mégsem mindenkit véd meg az Apple

A legfrissebb macOS Tahoe (26.4) és Sequoia verzió már beépített riasztást ad, ha valaki gyanús parancsot készül bemásolni a Terminálba. Ezért ha valaki frissítette az operációs rendszerét, nagyobb eséllyel észleli az átverést. Ennél régebbi rendszeren, vagy ha valaki figyelmen kívül hagyja a macOS figyelmeztetését, a trükkös támadás akadály nélkül zajlik tovább.

A kártevő egy rendkívül kitartó jelszóbekérő ablakot jelenít meg, ahol csak egyetlen gombra lehet kattintani, nincs lehetőség a bezárásra. A valódi rendszerzár-ikont használja, így a felhasználó jogosnak hiszi a kérést, és újra meg újra kéri a jelszót, amíg az áldozat be nem írja a helyeset.

Mindent visz: böngészők, kriptotárcák, jelszómenedzserek

Sikeres hitelesítés után a ClickFix a macOS Kulcskarika (Keychain) összes eltárolt adatát, különféle hitelesítő adatokat és bankkártyaszámokat is begyűjt. Az adatlopó nemcsak 12 Chromium-alapú böngésző (például Chrome, Edge, Brave, Opera GX) profiljaiból, hanem a Firefoxból, a Waterfoxból és több más böngészőből is elviszi a sütiket, jelszavakat, űrlapkitöltő adatokat.

Emellett több mint kétszáz bővítmény, köztük kriptotárcákhoz (MetaMask, Coinbase Wallet, Trust Wallet stb.), jelszómenedzserekhez (LastPass, 1Password, Bitwarden) és kétlépcsős hitelesítőkhöz tartozó adatokat is megszerez. A célkeresztben vannak a legismertebb asztali kriptotárca-alkalmazások, mint a Ledger Live, a Trezor Suite, az Exodus, valamint több nagy blokklánc natív pénztárcái.

Hogyan lehet védekezni?

Ennek a veszélyes támadási hullámnak semmi köze a Microsoft által minap lefülelt, hasonló macOS-os kártevőhöz, még ha a trükközés hasonló is. A legfőbb tanulság: a naprakész védelem, a gyanús, hosztolt parancsok elkerülése és a rendszeres frissítés jelentheti a kulcsot a ClickFix-féle támadások ellen.