MCP, az MI-kommunikáció új korszaka – és veszélyei

Az MCP-szerverek révén a gépek és MI-k közös nyelven kommunikálhatnak egymással, eszközökkel, adathalmazokkal, sőt, akár emberekkel is. Ezzel megnyílt az út a privát céges rendszerek adatainak eléréséhez, ami rengeteg előnnyel jár a fejlett és biztonságtudatos MI számára. A Backslash Security becslése szerint világszerte több mint 15 000 MCP-szerver működik.

Külön figyelmet érdemel, hogy – más technológiákhoz hasonlóan – az MCP is sebezhetővé válhat. Nemrég százával találtak olyan szervereket, amelyek nem megfelelő hozzáférés-vezérlés miatt érzékeny adatokat szivárogtattak ki, és lehetővé tették a távoli kódfuttatási támadásokat. A Trend Micro szerint a támadók akár beégetett jelszavakat vagy kulcsokat is kihasználhatnak. A tapasztalt szakemberek számára ezek a veszélyek nem újdonságok, hiszen szinte minden protokoll hibás használata támadási felületet jelent.

A valódi veszély: a hibázó ember és a széttagolt identitások

Egy támadás – kivéve a ritka nulladik napi sebezhetőségeket – általában emberi hibából ered, például jelszószivárgásból vagy túlzott jogosultság kiosztásából egy kezdő alkalmazottnak. Ezért annyira elterjedtek az adathalász (phishing) és a hitelesítési adatok ellopásán alapuló támadások.

Bár maga az MCP protokoll nem támadható közvetlenül, a protokollt használó emberi és gépi identitások támadhatóak. Bármilyen MI, amely felhasználói hitelesítő adatokra hagyatkozik, sebezhetővé válik. Az MCP fő gyengesége, hogy ha valaki érvényes jelszóval vagy API-kulccsal jelentkezik be – akár jogosulatlanul is –, a rendszer nem azonosítja a támadót, és átadhat érzékeny információkat.

Az MCP önmagában nem nyújt fejlett hozzáférés-ellenőrzést, ezért a valódi védelem az identitások feletti központi kontrollban rejlik. Azonban a sokszínű és széttagolt informatikai környezetben egyre nehezebb követni, ki kicsoda, és ki mihez férhet hozzá.

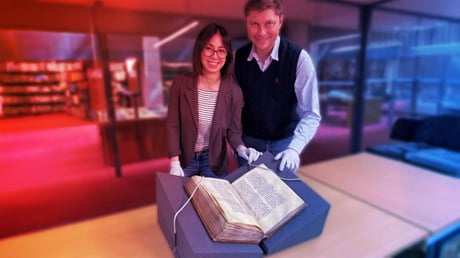

Az identitás széttagoltságának pokla

A modern céges infrastruktúra egy szigetcsoporthoz hasonlít: minden “sziget” saját hitelesítési rendszert használ, legyen szó felhős rendszerről, helyi szerverről vagy régi, örökölt technológiáról. Egy-egy felhasználói identitás nem feltétlenül működik a másik szigeten. Hol útlevélre, hol vízumra, hol semmire nincs szükség a belépéshez; van, ahol szigorú az ellenőrzés, máshol elavult vagy hamis igazolvánnyal is be lehet jutni, és néhány helyen teljesen hiányzik a naprakész nyilvántartás.

Ha maga a “határőr” egy MI, vagyis nem képes megkülönböztetni a cég valódi vezérigazgatóját egy csalótól, akkor elég egy helyesnek tűnő azonosítóval jelentkezni, és már hozzá is lehet férni akár pénzügyi adatokhoz. A statikus, túlzott jogosultságot biztosító hozzáférések ellophatók, a támadó pedig pillanatok alatt a rendszer összes szereplőjének bőrébe bújhat. Ebből adódóan az MCP önmagában nem nyújt védelmet, csak akkor, ha az identitásokat központilag, rendszerszinten kezelik.

Egységes és hamisíthatatlan identitás: a megoldás kulcsa

Aki MI-t és MCP-t használ, annak fel kell hagynia a titkos jelszavakon és elszigetelt identitásokon alapuló modellel. A biztonságos rendszer alapja a kriptográfiai alapú, hamisíthatatlan hitelesítés – például megbízható platformmodul (Trusted Platform Module) vagy biometrikus azonosítás. Ha valamilyen kulcs vagy jelszó kiszivárog, a támadó bárkinek kiadhatja magát, ezért szükség van erős, átmeneti azonosítási módszerekre, és csak indokolt idejű hozzáférésekre.

A hozzáférési szabályoknak minden rendszerben ugyanazt az identitás-nyilvántartást kell használniuk, különben semmi sem akadályozza meg, hogy egy gyakornok hozzáférjen a vállalat legfontosabb adataihoz. Fontos, hogy minden identitásra – MI, szerver, adatbázis, Kubernetes stb. – egységesen legyenek érvényesek a szabályok.

Igaz, az identitás konszolidációja sem old meg minden problémát a kibervédelemben, de jelentősen csökkenti a hibalehetőségeket. Minél átláthatóbb a rendszer, annál kisebb az esély a végzetes tévedésekre – márpedig végső soron ezek a legnagyobb ellenségei a biztonságnak.