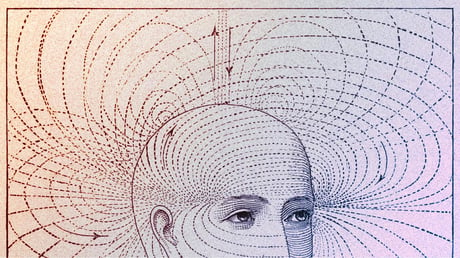

Tanulságok a múltból: mikor kell váltani?

A tudománytörténet is bővelkedik olyan fordulópontokban, amikor egy berögzült gyakorlat tévútnak bizonyult. Évszázadokon át megingathatatlan volt a vérlebocsátás, mint gyógyítási eszköz, mígnem a tapasztalatok és adatok egyértelművé tették, hogy a beavatkozás inkább árt, mint használ. A gyógyászat csak akkor indult fejlődésnek, amikor a betegségek valódi okait közvetlenül kezdték vizsgálni, nem pedig megérzések alapján dolgoztak. A 19. századi londoni kolerajárvány idején a tudományos közösség sokáig figyelmen kívül hagyta a bizonyítékokat, amelyek azt mutatták, hogy a kór az ivóvízből terjed, mivel sokan a levegőt (miasmát) okolták a fertőzésért. Végül a pontos mérés, megfigyelés és a logikus elemzés vezetett odáig, hogy jobbá vált a járványkezelés gyakorlata.

A mérés ereje az IT-biztonságban

Az IT rendszerek világában ma minden eddiginél több adat áll rendelkezésre arról, hogyan működnek a folyamatok, és hol üthetik fel fejüket a hibák, visszaélések. Az adatok azonban mit sem érnek, ha csak figyeljük őket – valós eredményt csak akkor kapunk, ha mérésbe, elemzésbe és következtetésekbe fordítjuk át azokat. Az IT-biztonság most épp annál a pontnál tart, ahol eldől, melyik régi módszer marad életben, és mit kell teljesen elfelejteni.

A mérés nemcsak adatgyűjtést jelent, hanem annak megértését is, hogyan állnak össze a részletek, hol van veszély, és mire kell koncentrálni a védelmi erőfeszítéseket. A felhőalapú rendszerek, a generatív mesterséges intelligencia vagy az automatizált fejlesztés mind új szintet jelentenek. A generatív MI-vel például olyan kódok és alkalmazások születnek, amelyek gyorsan, sokszor emberi kontroll nélkül terjednek. Ezek óriási értéket hozhatnak létre, de ugyanakkor a veszélyek is megsokszorozódnak, főként mert a támadók is egyre fejlettebb MI-eszközöket vetnek be.

A kockázat mérése: tehetetlenség helyett megoldások

Sokan széttárhatnák a karjukat, mondván: ekkora összetettség mellett lehetetlen minden kockázatot kiszámítani. Épp ez a hozzáállás vezet azonban a legnagyobb hibákhoz, hiszen így válnak láthatatlanná a bizonyítékok. Ehelyett érdemes a mesterséges intelligenciát arra használni, hogy precízen feltárjuk, mik a valós problémák, milyen kockázatok léteznek, és hogyan lehet azokat modellezni, majd megoldani.

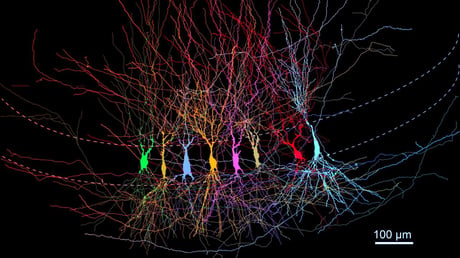

Risk Operations Centre: a modern IT-védelem agya

A következő lépés az, amikor a begyűjtött mérési adatokat profin és célzottan használjuk fel. Erre jó példa egy Risk Operations Centre (ROC) létrehozása, amely lényegében a biztonsági működés központja. A ROC feladata, hogy felmérje és rendszerezze a gyakorlati kockázatokat, valamint az ezekre adott reakciókat szervezetten vezérelje.

Míg egy hagyományos Security Operations Centre (SOC) a fenyegetések és technikai problémák figyelésére koncentrál, addig a ROC a vállalati, kockázatközpontú működésért felel. Ide tartozik a veszély-kimutatások (threat intelligence), az időbeli adatsorok, a hálózati gráfok, üzleti prioritások és az adatelemzés is. Mindezek révén az üzleti vezetők, főként a CISO-k, egyértelműen mérhetővé teszik a kiberkockázatokat a vállalat számára.

Mérésből gyakorlat: kockázatcsökkentés automatikusan

A hatékony kockázatmérés lehetővé teszi, hogy átlássuk, melyik veszély mekkora üzleti kárral járhat. Azonban a mérés önmagában nem cél, hanem eszköz. Az igazi eredmény ott kezdődik, amikor sikerül ebből gyakorlati, automatikus folyamatokat kialakítani, világos iránymutatással a legsérülékenyebb pontok megerősítésére.

A rutinból alkalmazott, elavult eljárások viszont gyorsan háttérbe szorulnak, ha nem támasztjuk alá őket friss, mérhető eredményekkel. A jövőben az IT-biztonság sikere azon múlik, mennyire vagyunk képesek pontosan mérni, elemezni, és ezek alapján priorizálni a védelmi lépéseinket – így teremtve valódi biztonságot az adatok, a pénz és az üzleti működés számára.