Újabb rések: a végpontok közötti titkosítás sebezhetőségei

Nem hagyható figyelmen kívül, hogy a holland szakértők legfrissebb kutatásai szerint maga az ETSI által javasolt végpontok közötti titkosítás is tartalmaz egy kritikus gyengeséget. Bár kezdetben 128 bites kulccsal indul a védelem, a folyamat során ez mindössze 56 bitre csökken—ami drasztikusan megkönnyíti a feltörést. Egyelőre nem tudni pontosan, kik használják ezt a megoldást, ahogy azt sem, hogy a végpontok közötti titkosítást alkalmazók tisztában vannak-e a rejtett biztonsági kockázatokkal.

A múltban az olyan algoritmusokat, mint a TETRA (Terrestrial Trunked Radio – Földfelszíni Törzshálózati Rádió) szabványba beépített titkosítást, szigorú titoktartás övezte. A TETRA-t olyan gyártók készülékei tartalmazzák, mint a Motorola, a Damm vagy a Sepura, az ETSI pedig évtizedeken át megtagadta az algoritmusok független vizsgálatát. A most azonosított végpontok közötti titkosítás a TETRA algoritmusok fölé épült.

Ki felel a sebezhető titkosításért?

A végpontok közötti titkosításért valójában a TCCA (The Critical Communications Association – Kritikus Kommunikációs Szövetség) biztonsági és csalásmegelőzési csoportja felelős, nem közvetlenül az ETSI. Mégis, mivel a két szervezet szorosan együttműködik, a legtöbben automatikusan az ETSI-hez kötik a megoldásokat. Brian Murgatroyd, aki mind az ETSI-ben, mind a TCCA-ban magas pozícióban dolgozott, megerősítette: a végpontok közötti titkosítást azért hagyták ki az ETSI-szabványból, mert úgy gondolták, ezt csak kifejezetten állami, nemzetbiztonsági szervek használják majd.

Mindez azt is jelenti, hogy a TETRA rendszert használó vásárlók maguk dönthetik el, milyen végpontok közötti titkosítást alkalmaznak, de a TCCA-féle, ETSI által jóváhagyott megoldás vált iparági szabvánnyá.

Kik használják és mennyire veszélyes ez?

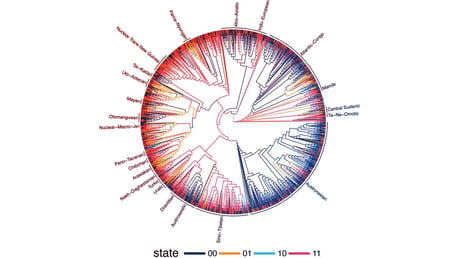

Globális szinten a TETRA rádiós rendszereket főként Európában, a Közel-Keleten és néhány közép-ázsiai országban használják rendőrök, katonák, hírszerzők és kritikus infrastruktúra-üzemeltetők. Belgium, Skandinávia, Szerbia, Moldova, Bulgária, Észak-Macedónia, Irán, Irak, Libanon, Szíria és Szaúd-Arábia fontosabb felhasználók között szerepel, de például Lengyelország katonai hírszerzése és Finnország honvédsége is ezt alkalmazza.

A TETRA szabvány négy, eltérő biztonsági szintű algoritmust kínál különböző felhasználási célokra (TEA1–TEA4). Európán kívüli, illetve nem baráti országok tipikusan a leggyengébb, TEA1 algoritmust kapják. Ez kritikus infrastruktúrákban, így az Egyesült Államokban is jelen van gép-gép kommunikációban (például csővezetékek, vasutak, elektromos hálózatok).

A TEA1 algoritmust például a holland kutatók kevesebb mint egy perc alatt feltörték, mivel a 80 bites kulcsot csupán 32 bitre csökkenti a rendszer. A most feltárt végpontok közötti titkosításnál 56 bitre csökken a kulcs, ami a modern számítási kapacitások mellett szintén könnyen feltörhetővé teszi a kommunikációt.

Újabb gyenge pontok: hamis üzenetek és visszajátszás

A kutatók a kulcsméret csökkentésén túl súlyos hibát találtak abban is, hogy lehetőség van hamis hangforgalom bejuttatására, illetve eredeti üzenetek visszajátszására. Ez a rés minden, a TCCA által fejlesztett végpontok közötti titkosítást használó felhasználót veszélyeztet.

A kutatók szerint ez nem egyetlen gyártó hibája, hanem magának a protokollnak az alapvető hiányossága. Ráadásul számos gyártó rádiója tartalmazza ezt a gyengített algoritmust, nem csak a Sepura eszközei.

Titkosítási exportkorlát, gyártói titkolózás és információhiány

Az egyik fő oka annak, hogy ilyen gyengébb kulcsokat alkalmaznak, az exportkorlátozásokhoz köthető. Murgatroyd elmondása szerint, amikor a TETRA protokoll megszületett, a 32 bites kulcs még biztonságosnak számított. A mesterséges intelligencia előretörése és a számítási kapacitás növekedése ezt már rég felülírta, ám az exportkorlát továbbra is meghatározza a kulcshosszok alkalmazását.

Kiemelendő, hogy a végpontok közötti titkosítás részletei titoktartási megállapodás alá esnek, csak a gyártók férhetnek hozzá a dokumentációhoz, és a felhasználók döntő többsége semmilyen információhoz nem jut a valós kulcshosszokról. Egy 2006-os belső Sepura termékismertető például azt írja, hogy a forgalmi kulcs exportkorlátozások miatt 128, 64 vagy 56 bit hosszú lehet, de nem biztos, hogy ez az információ eljut például egy fontos állami felhasználóhoz. Sok gyártó szintén csak belső dokumentációkban, vagy ha egyáltalán, rejtetten kommunikál a gyengítésről.

Mit tudnak erről az ügyfelek és a kormányok?

Elméletileg az állami szerveknek tisztában kellene lenniük azzal, milyen biztonságot kapnak, de a gyakorlatban ez sokszor nem így van. A kutatók szerint kevéssé hihető, hogy például nem nyugati, regionális kormányzati szervek tudatosan vásárolnának olyan megoldásokat, amelyek csak 56 bites biztonságot nyújtanak – különösen, ha ezért dollármilliókat (több száz millió forintot) fizetnek.

Következtetés: Kényes kommunikáció, kiábrándító biztonsággal

Mindezt figyelembe véve világos: a világ számos pontján még a legkényesebb rendőrségi és katonai kommunikáció sem olyan védett, mint hitték; egyes esetekben a használt titkosítás elavult, nevetségesen könnyen feltörhető, a végpontok közötti titkosítással együtt is. Sok rádiófelhasználónak fogalma sincs arról, mennyire gyenge védelem alatt áll, miközben érzékeny kommunikációja potenciálisan bármely komolyabb MI-vel rendelkező felderítő vagy bűnözői csoport számára hozzáférhető.