A kvantumóra egyre gyorsabban ketyeg

A 2024 végén bemutatott Willow nevű kvantumchip olyan számítási feladatot végzett el öt perc alatt, amit a világ legerősebb szuperszámítógépe tíz szextillió év alatt tudna csak végigszámolni. A kvantumkorszak tehát már nincs tíz évnyire, hanem lépésről lépésre megérkezett. Ez már nem elméleti ijesztgetés: a kvantumtechnológia, az MI és a klasszikus számítástechnika összeolvadása már most új dimenziókat nyit a fenyegetések világában, miközben a hagyományos biztonsági modellek vészesen lassan alkalmazkodnak.

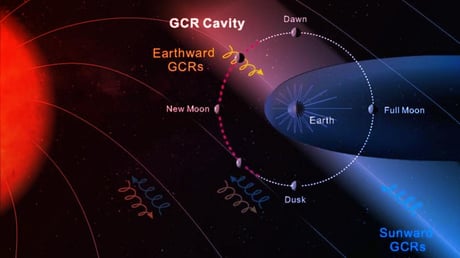

Miért más a kvantum, mint bármi eddig?

Minden online tranzakció, egészségügyi adat vagy kormányzati kommunikáció titkosítása arra alapul, hogy a támadók csak klasszikus számítási teljesítménnyel rendelkeznek. A kvantumszámítógépek ezt a megállapodást írják felül: néhány perc alatt oldhatnak meg olyan rejtjeleket, amelyekhez ma ezredévek kellenének.

Következésképpen az állami szintű támadók már most lehallgatják, eltárolják, és később kvantumszámítógéppel visszafejtik a titkosított adatokat („aratnak most, megfejtik később” – ezt már ma csinálják). Hírszerző ügynökségek figyelmeztetnek: a hosszú távon bizalmas adatok – üzleti titkok, védelmi kommunikáció vagy akár betegkartonok – akár évek múlva is kompromittálódhatnak, amikor a kvantumszámítási eszközök elérik a szükséges képességet.

A mai digitális világ sebezhető már most

Az évek óta tartó adatlopások, jelszó- és ellátási lánc-támadások következtében a legtöbb szervezetnél már a támadók kezében is akadnak belépési lehetőségek. Ha a kvantumszámítógépes visszafejtés elérhetővé válik, már „belülről” kezdhetik ki az egész rendszert, és rejtett hátsó ajtókon keresztül hatolhatnak be. Ez a veszély a modern rendszerek összetettsége miatt még megsokszorozódik.

Láthatatlan, összegabalyodott digitális háló

Kevés intézmény működik már egyetlen generációs technológiával. A valóság sokkal kaotikusabb: régebbi rendszerek, konténerizált szoftverek, szerver nélküli funkciók és önjáró MI-ügynökök keveréke, amelyek a felhőben, helyszíni szervereken és százféle SaaS-platformon át vándorolnak. Ezeket API-k, identitások és hálózati kapcsolatok kötik össze, amelyekről még a rendszergazdák is csak felületesen tudnak.

A biztonsági rések rendszerint a „varratoknál” keletkeznek: egy SaaS-integráció csendesen kiszivárogtatja az ügyféladatokat, máshol egy automatizációs platformban ejtett hiba lehetővé tesz oldalirányú támadást. Ezekből az esetekből egyre több az elmúlt években.

Az ellenőrzés mint kötelező elvárás

Globális szabályozók az esetek nyomán keményítettek. A CISA frissített Zero Trust keretrendszere ma már nemcsak papíron várja el a nulla bizalom („zero trust”) tényleges betartását, hanem futás közben is bizonyítani kell. Az EU DORA és NIS2 rendelkezései szegmentálást és teljes körű titkosítást írnak elő – ezek már nemcsak szándékok, hanem kemény határidők, amelyeket a legtöbb multinacionális környezet jelenleg nem tud teljesíteni.

Az MI növeli a káoszt

Az MI-ügynökök elképesztő sebességgel kapcsolják össze a rendszereket, minden API-n, szolgáltatáson, felhőn keresztül képesek automatikusan végrehajtani műveleteket. Elég egy kompromittált MI-ügynök (ellopott jelszó, manipulált utasítás vagy fertőzött adat), és szinte azonnal adattömeget tud elszivárogtatni bármely környezetből, mielőtt a védelmi rendszer jelezne.

Eltűnt a határ, a biztonság lemaradt

Évtizedekig a védelem a perem („perimeter”) mögé szerveződött: minden érték bent, a veszély kívül. Most már minden szolgáltatás egyenlően ki van téve a támadásoknak, a fenyegetés ugyanis a rendszerek közötti láthatatlan kapcsolatokon keresztül érkezik. A VPN-ek, edge-eszközök, hidak – amelyeknek elvileg védeni kellene – szintén fő célpontokká váltak.

A szlogenek helyett a „zero trust” architektúrának a gyakorlatba kell költöznie: nemcsak a beléptetésnél, hanem minden egyes munkafolyamat, minden rendszer szintjén, folyamatosan.

Új biztonsági alapok nélkül nincs túlélés

Két fontos lépésre van szükség: valódi rálátás az oldalirányú (kelet–nyugati) forgalomra – vagyis a rendszerek közötti belső mozgások folyamatos monitorozására –, és azonosítás minden egyes (akár csak pár percig futó) munkamenetben, ahol a jogosultság nem IP-címhez, hanem funkcióhoz és viselkedéshez kötött. Így építhető ki a „cloud-native security fabric”: mindenütt követhető és szabályozható adatáramlás, anélkül, hogy teljesen újra kellene húzni az infrastruktúrát.

Ha ráadásul a zero trust elv maga a munkafolyamat szintjén érvényesül, nemcsak a felhasználóknál, akkor akár belső támadás esetén is jelentősen csökkenthető a kár.

Ne várj a kvantumra: most kell megerősíteni az alapokat

A kvantumveszély nem oldódik meg attól, ha csak titkosítási algoritmusokat cserélünk. A NIST 2024 augusztusában kihirdette az első kvantumbiztos szabványokat, érdemes elkezdeni a migrációt – de ehhez önmagában algoritmusokat frissíteni nem elég. Következésképpen aki figyelmen kívül hagyja a sebezhető architektúrát, az mintha omladozó alapra húzna vasbeton falat.

A kockázat alattomos, lassú és összetett

Nem villámcsapás lesz az adatapokalipszis, hanem lassú, erősödő instabilitás. A „most aratsz, később feltörsz” szemlélet, az oldalirányú terjedés, az ellenőrizetlen MI-ügynökök mind hozzájárulnak egy olyan válsághoz, ami csak utólag tűnik hirtelennek.

Már most el kell kezdeni az adattitkosítási gyakorlat auditálását, a felhőn belüli mozgás feltérképezését és a kvantumbiztos szabványok bevezetését. De ennél is fontosabb: a biztonságot bele kell szőni minden rendszer működésébe, folyamatosan, „zero trust” elvekre építve.

Mert miközben az MI átalakíthatja a mindennapjainkat, a kvantumszámítástechnika eldöntheti, hogy egyáltalán létezhetnek-e biztonságos digitális alapok a jövőben.