Az MI-biztonság vakfoltjai

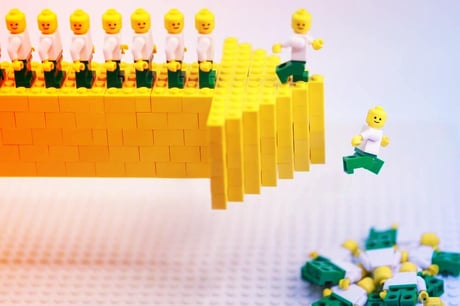

Egyre nagyobb üzleti értéket teremt ez az átalakulás, de csak akkor, ha megfelelően védett rendszerek mellett működik. Jelenleg a legtöbb szervezet azonban nincs felkészülve a veszélyekre. A biztonságot sok helyen még mindig a „korlátok” jelentik: szűrőalgoritmusok, kimenet-ellenőrzés, viselkedésfigyelés. Ezek az intézkedések azonban már csak utólag próbálják megfékezni a kockázatokat, miközben az MI-ügynökök már jogosultságot és hozzáférést kaptak. Elég egyetlen hiba, és az érzékeny adatok akár pillanatok alatt kikerülhetnek, pusztító folyamatok indulhatnak el, vagy lavinaszerű láncreakciót indíthatnak el a rendszerek között.

1. Az MI-ügynök mint elsőrendű digitális identitás

Ahogy egy MI-ügynök hozzáférést kap éles rendszerekhez, API-khoz, felhőszolgáltatásokhoz vagy SaaS-platformokhoz, azonnal valódi digitális identitássá válik. Ezek az ügynökök rendszerint rengeteg azonosítót és hitelesítő adatot használnak: API-tokeneket, OAuth-jogosultságokat, szolgáltatásfiókokat, hozzáférési kulcsokat, titkokat. A legtöbb cégnél ezek a digitális személyiségek láthatatlanok, rendezetlenek vagy egyáltalán nem felügyeltek. Minden MI-ügynöknek azonosítható tulajdonossal kell rendelkeznie, akit hitelesítenek; jogosultságait egyértelműen kijelölik, tevékenységét naplózzák és monitorozzák.

2. Hatékonyabb védelem: hozzáférés-szabályozás

A hagyományos „korlátokban” bízni naivitás, mert az MI-ügynökök nem determinisztikusak és folyamatosan fejlődnek. A prompt-szűrés csak részlegesen működik, és elkerülhetetlen, hogy valamikor valami átcsússzon a rostán. Ehelyett mindig azt kell vizsgálni: Milyen rendszerekhez fér hozzá az ügynök? Milyen adatokat olvashat, milyen feladatokat futtathat, milyen feltételekkel és mennyi ideig? A hozzáférések szigorú behatárolásával jelentősen csökkenthető a veszély. A kizárólag identitásalapú hozzáférés az egyetlen megbízható megoldás az autonóm szoftverek esetén.

3. Az árnyék-MI felszámolása: azonosítás minden fronton

Az „árnyék MI” nem eszközprobléma, hanem identitásprobléma. A fejlesztők, rendszergazdák és üzleti felhasználók maguk is létrehoznak MI-ügynököket, amelyek gyakran teljesen láthatatlanul integrálódnak döntő fontosságú rendszerekbe, adatokat szereznek, folyamatokat indítanak. Ezek az ügynökök csendben dolgoznak, és ha a biztonsági csapatok nem látják át ezeket az identitásokat, a Zero Trust-alapelv kudarcot vall. Fontos a gépi és nem emberi identitások folyamatos felderítése, tokenek, jogosultságok feltérképezése, és annak nyilvántartása, hogy mely ügynök mit érhet el.

4. Biztonság szándék alapján, nemcsak jogosultságokra

Az MI-ügynökök célorientáltak. Két, ugyanazzal a jogosultsággal rendelkező ügynök is teljesen másképp működhet céljaiktól függően. Az intézkedéstervezésnek nemcsak az engedélyek listáján, hanem az ügynökök tényleges szándékán kell alapulnia. A támogatási jegyek összegzésére szolgáló ügynöknek soha nem szabad teljes ügyféladatbázist exportálnia. Egy infrastruktúra-optimalizáló ügynök nem manipulálhat IAM-szabályokat. Az elfogadott működési tartományt mindig a célhoz kell szabni, nem szabad automatikusan emberi jogosultságokat örökíteni az ügynökökre.

5. Teljes életciklusra kiterjedő irányítás

A biztonsági hibák ritkán a létrehozás pillanatában keletkeznek, inkább fokozatosan alakulnak ki: a jogosultságok bővülnek, a tulajdonos kiléte elhomályosul, a hitelesítő adatok megmaradnak, az ügynököket módosítják vagy magukra hagyják. Az MI-ügynökök életciklusa napokban, akár órákban mérhető, ami korábban hónapokba telt. Minden MI-ügynökre kiterjedő életciklus-felügyelet kell: tudni, kié éppen, milyen hozzáférése van, megfelel-e még a céloknak, mikor kell hitelesítő adatot cserélni, hozzáférést felülvizsgálni vagy kivonni a használatból.

A siker kulcsa az identitásvezérelt irányítás

Az MI-ügynökök megállíthatatlanok és óriási előnyt jelentenek az üzletben. Elengedhetetlen, hogy az ügynökök autonóm hozzáférése biztonságban maradjon, mert identitás nélkül csak káosz következik. Aki az MI-t régi, csak emberekre tervezett identitásmodellekre építi, túljogosultságot ad az ügynököknek, vagy gátolja az innovációt. Az egyetlen járható út a megfelelő, folytonos identitáskontroll, mert csak így lehet biztonságosan, mégis gyorsan haladni. A következő évtizedben azok a cégek lesznek a nyertesek, akik képesek az MI-t kihasználva, mégis védetten átalakítani üzletüket – és ennek záloga az identitás.