Ki engedte be a betolakodót?

Képzeld el, hogy egy nyugodt vasárnap reggelen a konyhában észreveszel egyetlen magányos termeszt. Először vállat vonsz, hiszen egyetlen termesz még nem a világ vége, de hamar tudatosul benned: egy termeszt önmagában látni ijesztő, mert soha nincs egyedül. Hasonló érzés hatja át az IT-biztonsági szakembereket is, amikor rájönnek, hogy az Azure-alkalmazások között milyen gyakran rejtőznek veszélyes, kártékony appok, melyek hónapokon vagy akár éveken át észrevétlenek maradhatnak.

A támadó MI-appok típusai

Az elmúlt időszakban a kiberbűnözők egyik kedvenc hadszíntére a vállalati felhőalkalmazások világa lett. Ezeknek az alkalmazásoknak a testreszabhatósága és láthatatlansága ideális alagutat nyit a támadóknak – éppen ezért fontos megemlíteni, hogy az Azure-alapú alkalmazások két fő típusba sorolhatók:

– **Enterprise Applications**: Más cégek által fejlesztett és publikált alkalmazások, amelyeket a saját bérlődben használsz.

– **Application Registrations**: Olyan alkalmazásregisztrációk, amelyeket ti magatok készítetek, hasonlóan egy sablonhoz, amelyet aztán publikáltok.

A valódi veszély abból adódik, hogy bármely felhasználó telepíthet alkalmazást a saját erőforrásaira, és engedélyeket adhat hozzá – mindehhez nincs szükség külön jóváhagyásra sem.

Miért annyira vonzóak a támadóknak?

A Microsoft 365 és Azure rendszereit elvileg szigorú hitelesítés és engedélykezelés védi – mégis, a támadók pont azokat a funkciókat használják ki, amelyek az adminok és fejlesztők életét könnyítenék meg. Itt nem hibákról van szó, hanem hibátlanul működő funkciókról: a támadó ugyanabban a rendszerben marad, ahol egyébként is dolga lenne – csupán a lehetőségeket a saját céljaira fordítja.

Az ilyen „áruló-” vagy Traitorware-appok jellemzően nem önmagukban kártékonyak, hanem a támadóknak tökéletes „eszközkészletet” biztosítanak, hogy más típusú támadásokhoz, például jogosultságszerzéshez vagy adatlopáshoz használják fel őket.

Traitorware és Stealthware appok

Az ártalmatlannak tűnő, de a támadóknak kedvező alkalmazások közé tartoznak azok a Traitorware-appok, amelyek legitim célra készültek ugyan, de rendszeresen bűnözők használják őket behatolások során. Az aktív kutatások öt ilyen appot azonosítottak, amelyeket tömegesen használnak hackertámadások során – ezekre érdemes különösen odafigyelni.

A másik veszélyes kategória a Stealthware. Ezeket az appokat már eleve támadási céllal, egyedileg fejlesztik: nincs két egyforma belőlük, és általában semmilyen árulkodó név vagy minta nem jellemzi őket – kizárólag alapos, célzott elemzéssel lehet felfedni a rejtett szándékot.

Rejtőzködés a bérlőn belül

Több mint 8000 különböző bérlő adatainak átvizsgálása után kiderült, hogy a Traitorware-alkalmazások az esetek 10%-ában fordulnak elő, a Stealthware-appok pedig ennél is alattomosabban bukkannak fel. A Stealthware-alkalmazások tipikusan egyetlen felhasználóra kapnak delegált hozzáférést, nagyon ritkák a piacon, mégis erős jogosultságokkal rendelkeznek. Érdemes kiemelni, hogy ezek az appok nem mindig újak – előfordult, hogy évek óta lappangtak egy adott rendszerben.

Bár pusztán egy gyanús név vagy hivatalos forrás nélküli app nem feltétlenül elég a gyanúhoz, a kombinált engedély- és felhasználószám-alapú keresés jelentősen növeli a találatok számát.

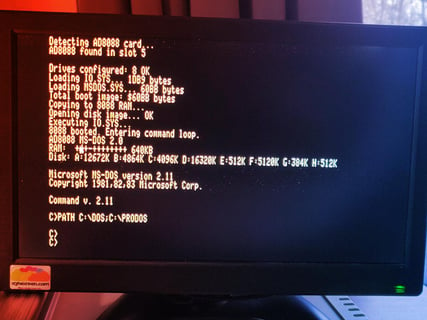

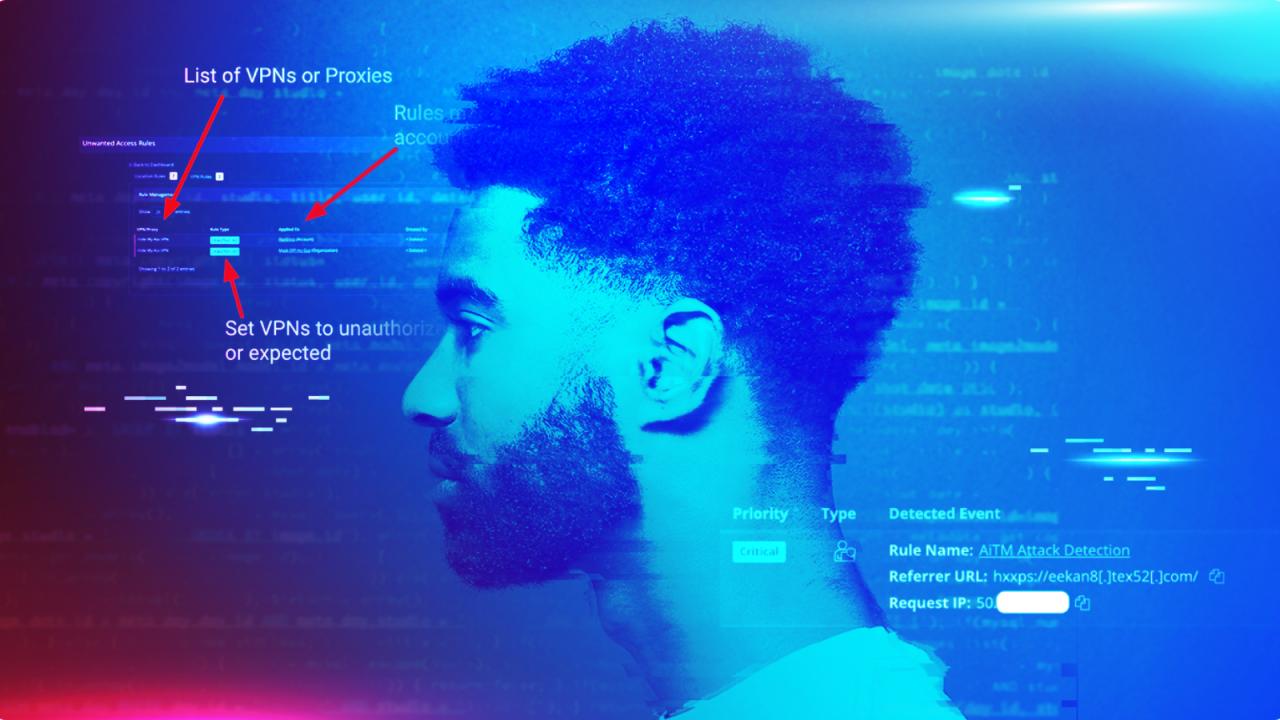

Cazadora: szkenneld át a saját rendszeredet!

A Huntress szakértői egy Cazadora nevű ingyenes, nyílt forráskódú eszközt is készítettek, amely a Microsoft Graph API segítségével átvizsgálja az adott bérlőhöz tartozó Enterprise Applications és Application Registrations listáját, és elemzi azok gyanús engedélyeit, nevét, hozzáféréseit. Nincs szükség külön fejlesztői tudásra vagy drága auditokra: a Cazadora a legtöbb gyanús, rejtetten használt alkalmazást képes azonosítani, és segít az adminisztrátoroknak első körben átvizsgálni a környezetüket.

Érdemes kiemelni, hogy bár a script nem nyújt 100%-os védelmet, és előfordulhat, hogy egyes veszélyes appokat nem talál meg, ugródeszkának tökéletes egy alapos audit elindításához.

Hatékony védekezési stratégiák

A felhasználói tudatosság mellett kulcsfontosságú a rendszeres alkalmazás-audit. Egy jó audit olyan információkat nyújt, mint a jogosulatlan applikációk azonosítása, gyanús bejelentkezések, vagy akár a felhasználói postafiókokban lévő szokatlan szabályok felfedezése. A fentiek tükrében minden bérlőnek – függetlenül a cég méretétől – érdemes legalább évente néhányszor elvégezni ezeket a vizsgálatokat.

Ha nem is találunk kártékony alkalmazást, értékes betekintést nyerhetünk a rendszerbe, és megtudhatjuk, mire érdemes a jövőben odafigyelni. Legrosszabb esetben a védelem megerősítése lesz a feladat, legjobb esetben pedig a megnyugtató tudat, hogy a cég rendszere tiszta és biztonságos.

Lépj előre: naprakész tudással a támadók előtt!

A helyzet folyamatos érzékelése – vagyis a situational awareness – minden informatikai szakember számára életmentő lehet. Érdemes rendszeresen részt venni olyan szakmai workshopokon vagy online tanfolyamokon, ahol a legfrissebb fenyegetésekről, támadási trendekről, valós példákról tanulhatsz, és közvetlenül kérdezhetsz a szakértőktől. Csak így lehet igazán megerősíteni a digitális védelmet a támadókkal szemben – hiszen mindig a tudatlanság a leggyengébb láncszem.