Ismeretlen hackercsoport érzékeny adatokat lop el vállalatoktól olyan, már nem támogatott SonicWall biztonsági eszközök feltörésével, amelyeken minden frissítés telepítve van. A támadók korábban ellopott hitelesítő adatokat és egyszer használatos jelszó (OTP) kulcsokat használva újra és újra bejutnak a rendszerekbe – a bejutási módszerüket pedig az alkalmazott kártevő úgy rejti el, hogy törli a naplóbejegyzéseket is, így nagyon nehéz visszafejteni, hogyan jutottak be.

Álcázott támadások és nehezen követhető műveletek

A támadások különlegessége az OVERSTEP nevű hátsó kapu, amely módosítja a SonicWall Secure Mobile Access (SMA) 100 sorozatú készülékek indítási folyamatát. Ennek révén a hackerek tartós hozzáférést szereznek, érzékeny jelszavakat lophatnak, és eltüntethetik saját fertőzéseik nyomait. Az OVERSTEP kifejezetten ezekhez az eszközökhöz készült.

Javasolt védekezés és lehetséges sebezhetőségek

A SonicWall kiemelte: minden felhasználónak ajánlott az OTP kulcsok újbóli beállítása, így a régi vagy ellopott adatokkal már nem lehet jogosulatlanul belépni. A támadók több ismert sebezhetőséget is kihasználhattak (például: CVE-2021-20038, CVE-2024-38475), sőt, akár eddig ismeretlen hibát (zero-day) is felhasználhattak a támadásokhoz. Több szervezet érintett, az esetek száma folyamatosan nő.

2025, adrienne, it.slashdot.org alapján

Legfrissebb posztok

kedd 21:34

👌 Most kapaszkodj meg, mert a Pixel 9a-val kapcsolatban végre jó hír érkezett: egyeseknél már megjelent a kikapcsolt képernyő mellett is működő ujjlenyomatos feloldás opciója...

kedd 21:12

Vadonatúj MI-alapú funkciókkal bővült a Google TV, így a tévénézés mostantól egészen új értelmet nyer...

kedd 21:02

💸 Ahogy a kriptovaluták egyre inkább belépnek a hagyományos pénzpiacokra, a nagy pénzügyi cégek is igyekeznek valamilyen módon jelen lenni ebben a világban...

kedd 20:56

Amikor a kvantumszámítógépek egyre közelebb kerülnek a valósághoz, a jelenlegi titkosítási módszerek hamarosan elavulhatnak...

kedd 20:23

Érdemes megvizsgálni, hogyan védhető a digitális magánélet a helymegosztó alkalmazások hasznossága mellett...

kedd 20:13

Noha a Marsot általában kihűlt, halott világnak tartottuk, új bizonyítékok szerint a Tharsis nevű vulkánvidék mélyén komoly aktivitás zajlik, amely a bolygó forgását is felgyorsíthatja...

kedd 20:02

A zenei platform elindította az Artist Profile Protection nevű opciót, amellyel a zenészek megelőzhetik, hogy véletlenül vagy szándékosan rossz profilokra kerüljenek fel a zenéik...

kedd 19:58

Na most kapaszkodj, mert a Bandsintown végre teljes erőbedobással összeborult az Apple-lel: mostantól már az Apple Musicban is böngészheted kedvenc előadóid közelgő koncertjeit...

kedd 19:46

Az internetes szólásszabadság ma egyre komolyabb veszélyben van. Számos ország kormányai mindent elkövetnek azért, hogy megakadályozzák lakosaikat az internet szabad használatában: nemcsak egyes oldalakat, hanem alapvetően magát a világhálót próbálják elérhetetlenné tenni...

kedd 19:34

🔒 A Firefox legújabb, 149-es verziója egy teljesen új szintre emeli a böngészés biztonságát: a beépített, ingyenes VPN-funkcióval immár havi 50 GB adatforgalmat kap minden Mozilla-fiókkal rendelkező felhasználó...

kedd 18:02

A Gap Inc., amelyhez olyan divatmárkák tartoznak, mint az Old Navy, a Gap, a Banana Republic és az Athleta, lehetővé teszi, hogy a vásárlók közvetlenül a Google Gemini alkalmazásán keresztül fejezzék be vásárlásaikat – anélkül, hogy elhagynák a platformot...

kedd 17:56

Az Egyesült Államokban több mint 3200 iskolai körzetben használt Infinite Campus digitális diáknyilvántartó rendszert adatlopás érte, miután hackerek egy alkalmazott Salesforce-fiókjához fértek hozzá...

kedd 17:45

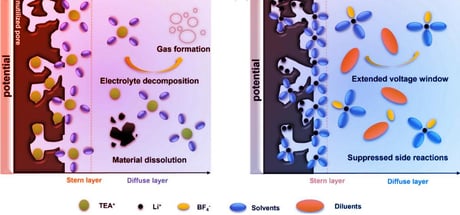

Valami elképesztő született a laborban: szuperkondenzátor, amelyben a legújabb trükk a lignin-alapú, szuperporózus szén elektróda, amit egy teljesen új, fluorozott oldószeres elektrolittal turbóztak fel...

kedd 17:34

Képzeld el, hogy miközben épp a koktélodat kortyolod, vagy a Netflixen lazulsz, a gépeden egy MI dolgozik tovább – és ez most már nem csak sci-fi, hanem valóság...

kedd 17:24

A katari Ras Laffan Ipari Városban található folyékonyföldgáz-üzem, amely korábban a világ egyik legnagyobb LNG-előállító központja volt, teljesen leállította termelését az iráni légicsapások nyomán...

kedd 17:12

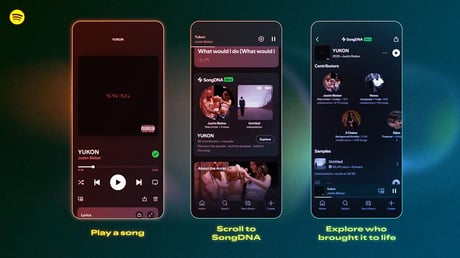

🎵 Na most kapaszkodj, mert a Spotify új zsenialitással robbant be: itt a SongDNA, amivel szinte szétboncolhatod bármelyik kedvenc számodat!..

kedd 17:03

Egyre több amerikai szembesül azzal, hogy az autóvásárlás már messze nem álom, hanem komoly anyagi teher...

kedd 16:56

📱 Az iPhone valósággal forradalmasította az életünket, de igen, könyörgöm, néha már tényleg túl sok a telefonozás...

kedd 16:46

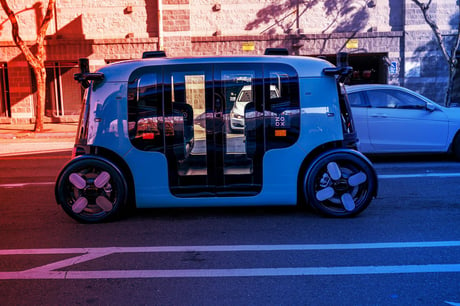

Az Amazon önvezető járműveket fejlesztő leányvállalata, a Zoox, még idén elindítja robotaxi-szolgáltatását Austinban és Miamiban...

kedd 16:34

🔬 Évtizedek óta nagy fejtörést okozott a kutatóknak, hogy a vörös óriáscsillagok felszínén miként jelennek meg olyan kémiai változások, amelyek eredetileg mélyen, a csillag belsejében keletkeztek...

kedd 14:01

Vasárnap éjszaka az Air Canada Montrealból érkező gépe tragikus módon összeütközött egy tűzoltóautóval a New York-i LaGuardia repülőtér kifutópályáján...

kedd 13:56

Valaki betört a BuddyBoss frissítési rendszerébe, és szó szerint tömegével fertőzött meg WordPress-oldalakat, amelyekre közösségi platformokat, tagsági oldalakat vagy e-learning-felületeket húztak...

kedd 13:45

🔐 A holland pénzügyminisztériumot múlt héten kibertámadás érte, amelynek során illetéktelenek hozzáfértek a minisztérium néhány fontos informatikai rendszeréhez...

kedd 13:34

💧 A klímaváltozás nemcsak erdőtüzeket és elszáradó termést okoz hanem a látványos hatásokon túl a mikroszkopikus világra is komolyan kihat...

kedd 12:01

💻 Megemlíthető, hogy az Apple idén június 8–12. között rendezi meg éves Worldwide Developers Conference (WWDC) rendezvényét, amely immár online formában hozza össze a világ fejlesztőit egy hétre...

kedd 11:45

🔒 Egy frissen kiszivárgott szoftvercsomag most minden régebbi iPhone-t veszélybe sodor. A DarkSword nevű, iPhone-okat célzó exploit egyetlen letöltéssel beszerezhető a GitHubon, használatához pedig semmiféle különleges tudás nem kell – néhány kattintással a támadók teljes hozzáférést szerezhetnek a személyes adataidhoz...

kedd 11:35

Most először sikerült a vegyészeknek olyan, eddig ismeretlen szerkezetű molekulát létrehozni, amely fél-Möbiusz-topológiával rendelkezik...

kedd 11:23

Az inzulintabletta ötlete több mint száz éve foglalkoztatja a tudósokat, de eddig mindig kudarcba fulladt: a bélrendszer lebontotta az inzulint, mielőtt eljutott volna a vérbe, így millióknak maradt a napi injekció...

kedd 11:12

🕹 A mobilos játékosok világa hamarosan izgalmas újdonsággal bővülhet, mivel egy nagy gyártó, minden jel szerint a OnePlus, saját Android-alapú kézikonzol fejlesztésén dolgozik...