Kreatív trükközés: a kártevő hangfájlban érkezik

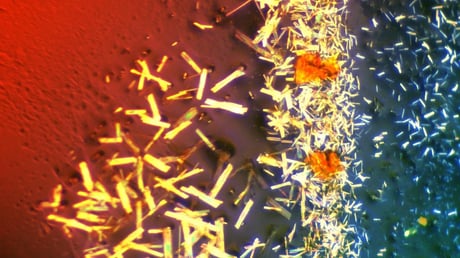

Linuxon és macOS-en a fertőzött csomag SSH-kulcsokat, belépési adatokat, kriptopénztárcákhoz tartozó információkat, hozzáférési tokeneket és más érzékeny adatokat lop el. A rosszindulatú szoftver automatikusan elindul, amint a fejlesztő importálja a Telnyx-csomagot, a háttérben pedig egy rejtett folyamat révén tölti le a második lépcsőnek számító, „ringtone.wav” nevű fájlt. Steganográfiát alkalmazva a tettesek a kártevőt úgy rejtették el a hangfájl adatkereteiben, hogy az ne változtasson a hangminőségén. Így a kártevő észrevétlenül fut a rendszerben, és adatokat szivárogtat.

Ami ezután történt, az mindenkit meglepett: ha Kubernetes is futott a szerveren, a támadás automatikusan titkokat olvasott ki, és emelt jogosultságú podokat helyezett el a csomópontokon, hogy hozzáférést szerezzen a háttérrendszerekhez.

Windows alatt más útvonal: hangfájl, automatikus indítás és makacs kártevő

Windows környezetben a támadók egy másik hangfájlt, a „hangup.wav”-ot használják — ez egy futtatható programot rejt, amely automatikusan bekerül az Automatikus indítás (Startup) mappába, így minden indításnál elindul. Egy zárolófájl gondoskodik arról, hogy legfeljebb 12 óránként fusson újra.

Mi okozta a rést, és mit tehetsz most?

A támadás mögött a TeamPCP nevű csoport áll, akik ellopott PyPI-fiókadatokkal törtek be, és rövid időn belül még az első, hibás, kártékony kiadásukat is módosították. Egy nap alatt több mint 740 000 letöltés történt a Telnyx-csomagból, így a veszély gyorsan terjedt. A biztonsági szakértők szerint csak a 4.87.0 verzió tiszta, minden későbbi változat — a 4.87.1 és 4.87.2 — fertőzött. Ha ezeket telepítetted, minden jelszót és titkos adatot azonnal cserélned kell, mert a kompromittált rendszerből már elküldhették őket a támadóknak.