Új korszak a vállalati MI-ben

San Joséban, az Nvidia éves GTC konferenciáján Jensen Huang vezérigazgató úgy fogalmazott: az OpenClaw lett a személyes MI-operációs rendszere, és ezzel újfajta szoftverreneszánsz kezdődik. Az Nvidia célja, hogy céges környezetben is bevethető, biztonságos platformot szolgáltasson.

A cég most mutatta be a NemoClaw-t, amely integráltan, egyetlen paranccsal telepíthető, az OpenClaw-ra épített biztonsági szoftvercsomagként. Ezzel együtt érkezik az OpenShell, egy nyílt forrású, biztonsági réteget kínáló rendszer, amely kontroll alatt tartja az MI-ügynökök – vagy ahogy egyre többen hívják: „karmok” – működését a vállalati környezetben. A cég egy komplett ökoszisztémát is bejelentett, ahol vállalati szintű folyamatokat, azaz ügynökalapú munkafolyamatokat lehet építeni.

Miért „karmok” és miért pont most?

Az OpenClaw és rokon platformjai körül dolgozó fejlesztők ma már „claw”-nak, vagyis karomnak hívják az önálló MI-ügynököket, ezzel jelezve: az új korszakban ezek a szoftverek már nem egyszerű chatbotok, hanem komplex, önállóan cselekvő programok. Az ilyen ügynökök képesek napokig emberi beavatkozás nélkül dolgozni: kódot írnak, fájlokat módosítanak, webet böngésznek, API-hívásokat kezelnek, és akár komplett feladatláncokat visznek végig. Ez ugrásszerű termelékenységnövekedést hoz, de az új támadási felületre is figyelni kell – erre kínál védelmet a NemoClaw.

A céges igény tehát nem elméleti: Harrison Chase, a LangChain alapítója szerint minden fejlesztő erre a védelemre vár, a terjeszkedés pedig nem a platform népszerűségén múlik. Ennek a biztonsági rétegnek a hiánya eddig a legnagyobb akadály – a NemoClaw ezt hozza el, ráadásul a LangChain az induló partnerek közé tartozik.

Mit tud a NemoClaw, mit nem helyettesít?

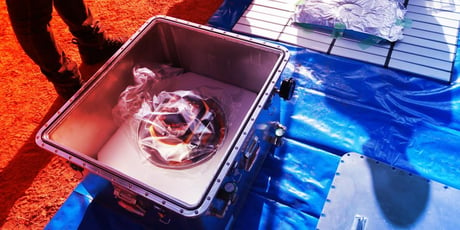

A NemoClaw nem az OpenClaw ellenfele, hanem egy vállalati csomag, amely tartalmazza a működéshez elengedhetetlen biztonsági és adminisztrációs réteget. Az első fő elem a Nemotron modellek családja, amely képes helyben, saját hardveren futni, így az adatok nem mennek ki külső API-hoz. Ezek a nyílt modellek jelenleg a legjobban teljesítenek az OpenClaw által igényelt feladatokban.

A második kulcsfontosságú összetevő a most bemutatott OpenShell, ami minden „karom” számára elkülönített, szabályokat betartató futtatókörnyezetet biztosít – gyakorlatilag egy konténert, amelyet YAML-alapú leírásból lehet finoman hangolni. Itt meghatározható, hogy egy ügynök mely fájlokhoz fér hozzá, milyen hálózati kapcsolatai lehetnek, és mely felhős szolgáltatásokhoz nyúlhat hozzá. Minden más tiltott. Így az MI nem tud kiszivárogni a kijelölt keretből.

Az OpenShell tehát megadja a hiányzó technológiai „alapot”, amely egyszerre ad hozzáférést és zár ki érzékeny területektől – felhasználva a szabályalapú biztonsági, hálózati és privacy korlátokat.

Az MI-ügynökök energiaéhsége: Nvidia vas kell alájuk

Kevesen beszélnek róla, pedig fontos: az ilyen „karmok” folyamatosan futnak, végigdolgoznak, nem várnak egy kattintásra. Ehhez szükségük van dedikált gépre, amely nem terheli a vállalat többi rendszerét. Nem titok, hogy az Nvidia saját hardvereihez akarja terelni a felhasználókat: a NemoClaw fut PC-ken, RTX PRO munkaállomásokon és a cég szuperszámítógépein is.

Ennek a hibrid architektúrának az a lényege, hogy a nem érzékeny – vagy erőforrás-igényesebb – feladatokat a helyben futó modellek mellett felhőben is lehet futtatni, miközben az adatok nem hagyják el a cég területét, megmarad az adatvédelem.

Mi mindenre képesek a „karmok” a gyakorlatban?

Jól szemlélteti ezt a Box esete, ahol a NemoClaw partnerintegrációval a Box fájlrendszere az „ügynökök” munkaállomásává vált, előrecsomagolt rutinokkal számlaadat-kinyeréshez, szerződéskezeléshez vagy értékesítés-támogatáshoz. Az ilyen rendszerekben a szülőügynök új „alügynököket” hozhat létre részfeladatokra – mindegyikre ugyanazok a biztonsági korlátok vonatkoznak. Az ügynök fájlhozzáférése szigorúan leképezi a humán jogosultságokat, az összes lépés naplózva van, nem képződnek rejtett másolatok – és vészhelyzetben azonnal vissza is lehet vonni a hozzáférést.

A Cisco példája mutatja a biztonsági előnyöket: amíg egy hétvégi, nulladik napi sérülékenységnél korábban manuális káosz kezdődött, most az MI-ügynök a rendszerek feltérképezésétől a javítási tervig és az auditálható naplózásig mindent egy óra alatt elvégez, folyamatos ellenőrzés mellett.

Széles ökoszisztéma, jelentős partnerek

Az Nvidia nem egyedül dolgozik: a Box, Cisco, Atlassian, Salesforce, SAP, Adobe, CrowdStrike, Cohesity, IQVIA, ServiceNow és sok más óriás kezdett integrációba. Az infrastruktúra oldalán az OpenShell már most elérhető a nagy nyilvános felhőkön és olyan hardvergyártók gépein, mint a Cisco, Dell, HPE, Lenovo, Supermicro. Az ügynökök képesek önállóan új készségeket is elsajátítani, például kódíró MI-alkalmazások (Claude Code, Codex, Cursor) segítségével, mindezt szintén kontrollált szabályok mellett.

Az Nvidia önállóan elindította a Nemotron Koalíciót, ahol a Mistral AI, Perplexity, Cursor, LangChain közös, nyílt modelleken dolgoznak – az első ilyen alapmodell a hamarosan érkező Nemotron 4 családban kap kiemelt szerepet, kifejezetten ügynökalapú felhasználáshoz.

Merre tovább? Kockázatok a vállalatok előtt

A bejelentés új szintre emeli a vállalati MI-t: nem az a kérdés, hogy használnak-e önálló MI-ügynököket, hanem hogy milyen hardveren, milyen kontrollokkal, milyen modellekkel és mennyire ellenőrizhető módon. Az Nvidia most mind a hardver-, futtatási, modell- és biztonságpolitikai elemeket egy kézben kínálja, ráadásul komoly partnerekkel.

Azonban a kockázatok is nagyok. Az OpenShell YAML-alapú szabályozása még rutint, érett szervezettséget kíván. A „karmok” önálló fejlődése, új képességek szerzése felügyeleti kérdésekkel jár, amelyekre nincs tökéletes válasz. És az is veszélyt jelent, ha egyetlen szállítóra épül a teljes architektúra.

Ennek ellenére az új irány egyértelmű: a „karmok” jönnek a vállalatokhoz – és az Nvidia szeretné, ha az ő platformjuk lenne a biztonságos otthonuk.